Este post es el segundo (ver el primero) de una serie del colaborador David Marugán Rodríguez sobre cuestiones de seguridad que van más allá de lo que muchos conocemos. No podemos añadir más que lo que dice en la bio de su twitter @radiohacking: Security Consultant. Mundo Hacker Team. Spanish HAM radio operator EA4 / SWL since 80’s and RTL-SDR devices enthusiast y agradecer su colaboración con estos artículos tan fascinantes.

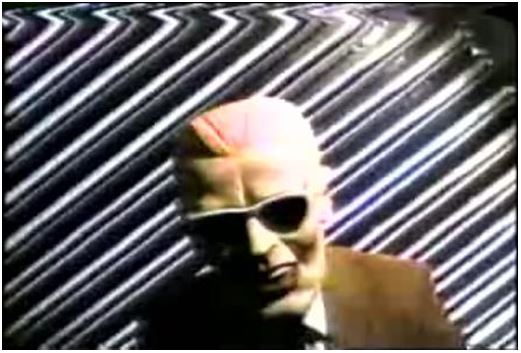

No es difícil imaginar la cara que pondrían los espectadores de la WGN-TV en Chicago aquella noche de noviembre de 1987, cuando vieron como en sus pantallas se interrumpía la programación habitual (noticias deportivas) en horario de máxima audiencia, para dar paso a unas bizarras imágenes de un personaje caracterizado como el protagonista de la famosa serie de la época Max Headroom. Hablamos seguramente del más famoso incidente de intrusión en señales de TV en la historia: el conocido como “incidente Max Headroom”, del que mucho se ha escrito a lo largo de los años, y cuya investigación nunca logró atar todos los cabos, ni siquiera se pudo detener o identificar a los responsables últimos de este caso de secuestro de la señal de TV.

Figura 1. Captura de la señal pirateada del incidente Max Headroom. Fuente: Wikipedia.

Sin embargo no quedó en esa primera intrusión, horas después el mismo personaje se apoderaba de la señal del canal de TV, en este caso de la WTTW, que transmitía una exitosa serie de televisión, para dar paso a un extraño video casero que es mejor ver para valorar. Como se ha dicho, todavía hoy no se tiene constancia de los autores o motivaciones del ataque, aunque en Internet se han generado todo tipo de hipótesis, pero parece obvio que la persona o personas que diseñaran este ataque tenían los equipos y conocimientos de TV suficientes, por lo que algunos no han descartado que lejos de ser alguna broma, pudiera ser una represalia bien estudiada de un ex técnico de alguna de las cadenas afectadas. De hecho en un primer momento se pensó que pudiera ser un ataque “desde dentro”, pero este extremo fue descartado por la cadena posteriormente, según avanzaron las investigaciones. Parece que los atacantes suplantaron la señal desde una posición privilegiada usando una antena direccional con cierta potencia, reproduciendo luego la cinta de video que previamente habían grabado; seguramente a través de técnicas de radiojamming dirigidas a los receptores de los STL (Studio Transmiter Link), suplantando así la señal de los centros de transmisión autorizados. De hecho en el primer ataque los ingenieros parece que fueron capaces de conmutar la frecuencia usada para evitar el compromiso de su señal.

Aunque es el caso más conocido y quizás mejor documentado de todos, anteriormente ya se habían producido ataques similares y se produjeron muchos más a partir de entonces. Mencionaremos de forma muy resumida algunos de los más conocidos ataques y sus posibles motivaciones:

- El caso del “Captain Midnight” (John R. MacDougal), que en 1986 interrumpió el feed del satélite de la cadena HBO (Galaxy 1) con el objetivo de revindicar el abuso en los precios para los subscriptores. Esta persona, trabajaba como ingeniero electrónico en uno de los proveedores de servicios satélite, y fue detenida por las autoridades estadounidenses como responsable del ataque. El tipo antena y potencia necesaria, así como las características técnicas del reproductor usado, redujeron el círculo de sospechosos potenciales a los relacionados con los proveedores de satélite de la zona. Curiosamente hoy, convertido en un hombre de negocios, John es propietario de una empresa dedicada a la instalación de antenas satélite en Ocala, Florida.

Figura 2. Captura de la intrusión en la HBO del “Captain Midnight”

- En 1987 Playboy Channel sufrió un ataque similar a los citados pero con una motivación muy diferente y novedosa en aquel momento: las creencias religiosas. En este caso apelaba a la fe de los televidentes con un texto de carácter religioso. Un hombre posteriormente identificado como Thomas Haynie, empleado de la cadena religiosa Christian Broadcasting Network (CBN), fue detenido y condenado por los hechos a través de las diversas pruebas periciales que aportaron los equipos usados, en este caso operados desde las propias instalaciones de la compañía para la que trabajaba, como el generador de caracteres, un Knox K-50, o las características técnicas particulares del transmisor (N. del A.: Sentencia de la Corte de Apelación EE.UU. en 1991 sobre el caso Hayne). Detalles que fueron investigados por parte de los peritos judiciales durante el proceso.

- En 2006, durante el conflicto bélico en Líbano, Israel fue acusada de interferir en la señal satélite de Al Manar TV, cadena relacionada con Hezbollah, para distribuir imágenes como parte de sus operaciones psicológicas (ejemplo: https://www.youtube.com/watch?v=E7x15o_jIoY). Este tipo de ataques sobre medios de comunicación radio y TV relacionados con las PSYOPS, se ha repetido a lo largo de la mayoría de conflictos modernos.

- Mucho más reciente es la supuesta intrusión, en 2013, en las emisiones de la cadena KRTV de Montana, donde se transmitió un mensaje de emergencia falso anunciando un inminente apocalipsis zombi en la zona. Este tipo potenciales ataques, ya había propiciado anteriormente cierto debate entre los expertos de seguridad en relación a los sistemas . Algunos opinaron incluso que el ataque de Montana no fue más que parte de una campaña de marketing viral de la famosa serie The Walking Dead. Podemos imaginar el caos que podría ocasionar la difusión de un mensaje de emergencia malintencionado a la población.

En esta pequeña investigación no he encontrado ataques probados contra señales de TV en España que suplantaran la señal legítima, pero si es cierto que corrieron ciertos rumores en relación a un supuesto ataque de jamming (interferencias intencionadas) durante un partido de futbol entre el Barcelona y el Inter de Milán en 2010. Según los comunicados de prensa que aludían al incidente, una “señal potente y de origen desconocido” impidió el correcto funcionamiento uno de los repetidores de Telemadrid, por lo que miles de usuarios tuvieron problemas para ver el encuentro. Una vez finalizado el encuentro parece que sospechosamente las interferencias cesaron.

Abertis, la empresa responsable de estos repetidores, tuvo que iniciar una investigación para tratar de determinar lo ocurrido así como ponerlo en conocimiento de las autoridades competentes en la materia. No quedaba claro si se trataba de un ataque dirigido o de una interferencia no intencionada por parte de otra emisora que no respetara la asignación de espectro o potencias licenciadas en esa porción del espectro. Lo que sí parece curioso, una pregunta que se hicieron muchos usuarios afectados, es que siendo una interferencia tan potente y prolongada en el tiempo, no se detectara durante el suceso el foco de emisión por parte de los sistemas de alerta desplegados para estos casos tanto a nivel gubernamental como privado.

Como hemos visto son muy variadas las motivaciones que pueden desencadenar un intento de ataque contra los sistemas de difusión de señales de TV, desde las creencias religiosas hasta las operaciones psicológicas relacionadas con los conflictos bélicos pasando por reivindicaciones de tipo social, sabotajes o incluso competencia desleal. Y es que como es lógico, una irrupción en estos medios de comunicación de masas puede causar un gran impacto a todos los niveles.

Algunos de los ataques que antaño podrían ser factibles con cierto equipamiento, en la actualidad es obvio que con el cifrado de los links y los controles de acceso a los sistemas de transmisión los harían prácticamente inviables a nivel de señal, si bien no debemos olvidar que en ciertas ocasiones los atacantes patrocinados por gobiernos o con grandes recursos pueden disponer de todos los medios necesarios para llevarlos a cabo en determinadas circunstancias.

Quién sabe cuándo volveremos a ver alguna de estas extrañas imágenes en nuestras pantallas.

Muy buen artículo.¿Podría servir de ejemplo de este tipo de ataques el que se llevó a cabo sobre las emisiones del canal francés TV5 Monde en abril de este año?

Lo dicho, un tema muy interesante. Enhorabuena.

Muchas gracias Armand. Pues sí, el ataque de TV5 puede servir perfectamente para ver el impacto que este tipo de ataques consigue, aunque en ese caso, y hasta lo que yo sé, ese ataque se llevo a cabo de forma similar a una campaña APT, usando spear phishing, malware, etc. Es decir, un ataque “informático” en toda regla contra esa cadena. Creo que no hubo un “secuestro” de la señal a nivel físico. En cualquier caso un genial artículo de Maite Moreno lo explica a la perfección: https://www.securityartwork.es/2015/10/20/cyber-guerra-fria-i-ataque-a-tv5monde/

Un saludo y gracias de nuevo!!