Hoy continuamos con la serie del colaborador David Marugán Rodríguez, @radiohacking (Security Consultant. Mundo Hacker Team. Spanish HAM radio operator EA4 / SWL since 80’s and RTL-SDR devices enthusiast), sobre la importancia de las comunicaciones por radio en el conflicto de los Balcanes.

Pueden ver la primera parte aquí. Personalmente, les recomiendo que no se la pierdan, si tienen algún interés no sólo en la seguridad, sino en la geopolítica y el conflicto de los Balcanes.

El ARBiH (ejército de la República de Bosnia-Herzegovina, en bosnio Armija Republike Bosne i Hercegovine) desplegó por su territorio varias estaciones de interceptación comandadas por sus unidades de EW (Guerra Electrónica) y la SIGINT del Servicio de Seguridad Bosnio. Una de las ventajas de estas técnicas SIGINT en cuanto a la obtención posterior de inteligencia, es que está libre de los prejuicios o subjetividad que por ejemplo podría tener una fuente HUMINT muy complicada de manejar en ese caso, sin contar que por ejemplo estas podrían ser incluso un agentes dobles, por lo que se ha de entender la gran relevancia y “dependencia” que adquieren en un conflicto armado las técnicas SIGINT. Además, salvo la incursión de vehículos específicos SIGINT o naves tripuladas o no, suele tratarse de una técnica “pasiva” con bajo riesgo, y con un acceso remoto muy rápido a los objetivos finales.

Como desventaja principal, sobre todo en una situación como la Guerra de Bosnia, como veremos más adelante, es el hecho de que el cribado, proceso, análisis y reporte del tráfico interceptado era un trabajo en ocasiones inasumible con los escasos recursos humanos y materiales de los que se disponía, con lo cual unos datos importantes, recopilados a tiempo real, podrían “caducar” antes de ser convertidos en un producto de inteligencia realmente útil o aprovechable a niveles superiores.

Otro de los factores a tener en cuenta es la rotación de las claves y uso de sistemas de cifrado específicos por parte del VRS (ejército de la República Srpska, Vojska Republike Srpske), que podrían haber dificultado enormemente el acceso a la información final a través de SIGINT, incluso de forma “off-line”, ya que era conocida la carencia de equipos informáticos y criptoanalistas especializados entre las filas bosnias. En este conflicto también se usaron técnicas muy antiguas, como por ejemplo usar palabras clave y operadores de radio que dominaban idiomas como el rumano o el húngaro para evitar las intercepciones en ciertas comunicaciones críticas. Como ejemplo de estas dificultades idiomáticas se sabe que incluso la propia administración Clinton tuvo serios problemas para encontrar intérpretes de serbocroata, tantos que se tuvieron que publicar anuncios en prensa para poder reclutarlos de manera urgente.

Parece que el ARBiH también constató tiempo atrás que era posible seguir las comunicaciones del UNPROFOR (N.d.E.: Fuerza de Protección de las Naciones Unidas en la Ex-Yugoslavia). Así se lo comunicaron a través de su enlace de inteligencia, haciendo poco al respecto hasta que un general del ARBiH hizo una suerte de demostración: el UNPROFOR reenvió un mensaje falso (una técnica muy utilizada en COMINT como contramedida) sobre una patrulla del ARBiH a Sarajevo, y poco después la zona fue bombardeada por el VRS, lo que no dejaba lugar a dudas de la necesidad de utilizar un cifrado robusto lo antes posible. En ocasiones el VRS también utilizaba equipos portátiles robados a los cascos azules para interceptar sus comunicados (en Sarajevo llegaron incluso a robar dos vehículos SIGINT completos que tenían equipos de comunicaciones satélite).

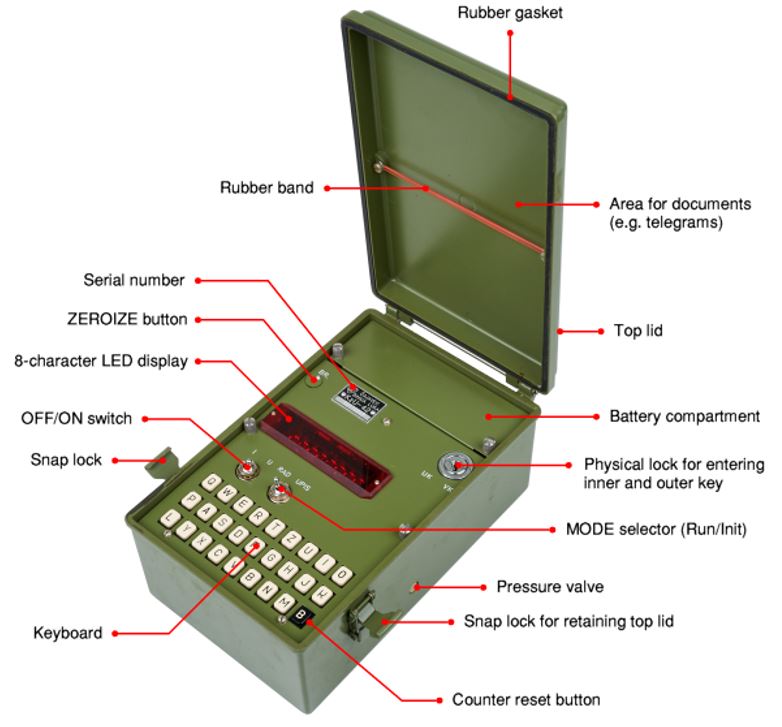

KzU-42 Máquina de cifrado de fabricación yugoslava usada por el JNA. Fuente Cryptomuseum.

En el caso particular de la Guerra de Bosnia, el uso de equipos portátiles de VHF o walkie-talkies con potencias muy limitadas en un entorno montañoso constituía un serio problema para los adversarios, que tenían que “pegarse” mucho a sus enemigos para poder adquirir las señales, con el riesgo y dificultad añadida que conlleva en un conflicto de esas características. Era un método muy bueno para las comunicaciones tácticas en entornos montañosos. Otro método común para estos casos pasa por establecer radioenlaces con antenas muy direccionales, de forma que se acota mucho la posibilidad de intercepción desde zonas geográficas hostiles.

Otro problema común fue la falta de líneas seguras para retransmitir la ingente cantidad de datos recopilados para su posterior análisis. Eran bastante habituales los ataques contra torres de interceptación SIGINT de ambos bandos, sabotajes de líneas de tierra y ataques de radiojamming o interferencias intencionadas, incluso contra las fuerzas de paz desplegadas en la zona. En ocasiones el ARBiH construía dipolos caseros para estos portátiles que tendían en árboles y en las azoteas de edificios altos de Srebrenica y así poder llegar a enlazar con Tuzla u otros puntos distantes con poca potencia de emisión.

Naser Orić portando un equipo portátil Yaesu FT-411 (captura video Youtube baja calidad)

El seguimiento de las comunicaciones de estos equipos portátiles fue decisivo, por desgracia para los afectados, para conocer los movimientos de la gran columna de civiles y militares que huían de Srebrenica hacia zonas bajo control Bosnio en Tuzla y sus dificultades (reveladas a través de las conversaciones de enlace entre las diferentes partes de esta columna). Estos eran localizados constantemente a través de sus señales, lo que hizo que fueran una presa fácil del VRS. Muchos fueron emboscados y masacrados en su huida.

Imágenes de portátiles Icom IC-H10 y Yaesu FT411R usados por el ARBiH

Algo que es importante destacar es que consta que el ARBiH contó también con la importante ayuda de los radioaficionados de Srebrenica, tanto en la interceptación de comunicaciones VHF y HF del VRS, como en el establecimiento de radioenlaces con Saravejo y Tuzla.