La herramienta digital de ChatGPT es de sobra conocida a estas alturas. Esta inteligencia artificial (IA) está teniendo un gran impacto en la era de la información y la comunicación. ChatGPT se está utilizando con diferentes objetivos para mejorar algunos sistemas, sin embargo, algunas de las aplicaciones por la que se está usando están generando controversia, y por tanto, una razón más por la que se está haciendo eco de ella.

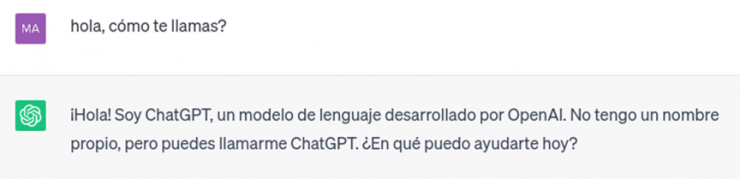

Si todavía no conoces ChatGPT, debes saber que es una herramienta desarrollada por OpenAI especializada en el diálogo. Es un chatbot. Es decir, tú introduces una entrada de texto y ChatGPT genera un texto coherente que responde a lo que le hayas escrito.

Pues bien, ChatGPT también se puede usar en salud. Pero, ¿a qué nos referimos con “en salud”? “En salud” significa que puede aplicarse en cualquier ámbito que afecte a la salud de las personas, ya sea para desarrollar un nuevo software que mejore la gestión sanitaria de un hospital como para preguntar dudas desde casa sobre nuestro bienestar.

Se han desarrollado varios proyectos utilizando IA enfocados en salud. Algunos de ellos implementan los mismos modelos de ChatGPT y otros se basan en tecnología propia, todos ellos teniendo en cuenta la comunicación con el paciente.

[Read more…]