Cuando hablamos de la relación de los servicios rusos con las empresas del país, es necesario destacar que a dichos servicios no les interesa cualquier tipo de organización, sólo las que puedan dar una cobertura al servicio o aquellas que les permita controlar, en mayor o menor medida, una parcela de interés para los intereses nacionales de Rusia –generalmente empresas estratégicas para la nación-: recursos naturales (gas y petróleo sobre todo), medios de comunicación, monopolios estatales creados tras el desmembramiento de la URSS… Como dato curioso en relación al control estatal en algunos ámbitos, en la legislación rusa se identifican sectores o empresas estratégicas y es la propia Ley rusa quien define cómo invertir en ellas, incluyendo la inversión extranjera en estas empresas: las empresas extranjeras tienen prohibido ser dueñas de una empresa estratégica rusa, salvo aprobación explícita del Presidente.

Quizá el caso más famoso de empresa aparentemente controlada –o al menos con un elevado grado de penetración- por los servicios rusos ha sido el de Aeroflot, las líneas aéreas rusas. Desde el KGB hasta nuestros días tal era el control de los servicios de inteligencia que vuelos comerciales de la compañía se han utilizado hipotéticamente para repatriaciones forzosas de ciudadanos rusos o incluso para el tráfico de armas biológicas. En 1996 se asocian a los servicios rusos 3.000 de sus 14.000 empleados, situación que es denunciada por el nuevo Presidente de la compañía, que incluso llega a reclamar que dichos servicios abonen el salario de su personal en la compañía; huelga decir que acaba en la cárcel.

Por supuesto, en la actualidad los servicios rusos tienen mucho interés en empresas tecnológicas (interés que no sustituye al que tienen en empresas más clásicas, sino que se suma a éste). Desde empresas cercanas a los contenidos (las que poseen la información) como Mail.RU o VKontakte, hasta las grandes operadoras de telecomunicaciones como Rostelecom o TransTelecom (las que transportan la información), pasando por compañías de seguridad como Group IB (que posee el primer CERT privado ruso), RTEC (Russian Telecom Equipment Company, especializada en el desarrollo de tecnologías para comunicaciones seguras) o Kaspersky, la mayor compañía de seguridad rusa (de la que hay que decir que elabora unos excelentes informes técnicos de APT).

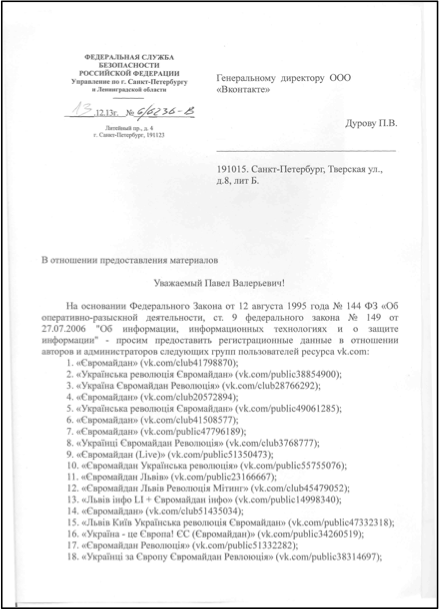

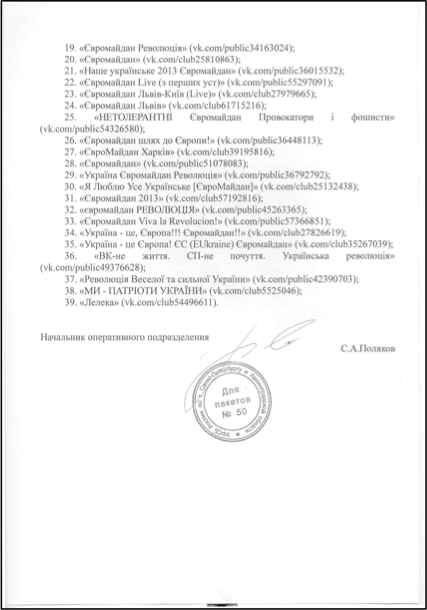

Un caso muy conocido de control (perdón, colaboración) de una empresa por parte de los servicios rusos se produce en diciembre de 2013, cuando el FSB solicita a Pavel Durov, fundador y CEO de VKontakte, datos de usuarios ukranianos (en la imagen podemos ver dicha solicitud). Y es que VKontakte, el “Facebook ruso”, no es sólo ruso: tiene millones de usuarios de ex repúblicas soviéticas, lo que lo convierte en una fuente de datos inmejorable para los servicios rusos. Esta solicitud motiva que Pavel Durov deje la dirección de la red social, venda su parte de la compañía y abandone Rusia, pasando Mail.RU a tomar el control de VKontakte en septiembre de 2014.

A pesar de casos como el de VKontakte, sin duda el mayor nivel de control sobre empresas tecnológicas que existe en Rusia se produce sobre los proveedores de telecomunicaciones (teléfono, Internet…); dichos proveedores están obligados a facilitar acceso “de serie” al FSB tanto a las comunicaciones como a documentos internos de las compañías mediante SORM (Systema Operativno-Razisknikh Meropriatiy). SORM puede traducirse del ruso como “sistema para medidas operativas de búsqueda en comunicaciones”, sabiendo que ORM (“medidas operativas de búsqueda”, es la definición amable de interceptación ([1]) y es un conjunto de regulaciones y, sobre todo, de equipamiento tecnológico, de aplicación en los proveedores, que facilita al FSB y a otros servicios un mecanismo sencillo para escuchar las comunicaciones, evitando cualquier autorización judicial. Un dispositivo físico es desplegado en la infraestructura del proveedor de comunicaciones y conectado mediante un cable especialmente protegido a centros de operaciones del FSB. A partir de ese momento, el servicio puede acceder a las comunicaciones y sistemas sin ningún tipo de control por parte del proveedor –que a pesar de pagar de su bolsillo el equipamiento no tiene acceso a éste- y, por supuesto, sin ningún tipo de orden judicial (al menos a priori).

SORM fue inicialmente desarrollado en 1996 y en la actualidad cuenta con tres capacidades fundamentales: SORM-I, para la interceptación de comunicaciones telefónicas fijas y móviles, SORM-II (1998), para la interceptación de tráficos de red (Internet) y SORM-III (2014), que proporciona capacidad de adquisición de todo tipo de comunicaciones y almacenamiento de los datos y metadatos interceptados, con un elevado periodo de retención. Estos sistemas se ocupan de adquirir toda la información relevante de las comunicaciones rusas y facilitan el acceso a estos datos no sólo al FSB, sino a diferentes agencias de seguridad o inteligencia del país.

En resumen la colaboración, voluntaria o no (“nadie le dice NO al FSB”), de algunas empresas con los servicios rusos es teóricamente elevada, como también lo es el grado de penetración de estos servicios en el tejido empresarial ruso con dos objetivos: control y cobertura. Y hoy en día las tecnológicas pueden aportar mucho en ambos sentidos. Ojo, nada nuevo ni exclusivo del ecosistema de este país: ya hablaremos algún día de la CIA y algunas líneas aéreas estadounidenses, o de la NSA y ERROR: EOT. Connection closed.

Referencias

[1] Andrei Soldatov. Russia’s communications interception practices (SORM). Agentura.RU. http://www.europarl.europa.eu/meetdocs/2009_2014/documents/libe/dv/soldatov_presentation_/soldatov_presentation_en.pdf. Enero, 2014.

No podemos concebir la comunidad de inteligencia rusa, descrita en esta serie, como un conjunto de servicios dependientes del poder político o militar; el grado de penetración de estos servicios en toda la sociedad rusa es muy elevado, tanto oficial como extraoficialmente. No es ningún secreto que antiguos oficiales del KGB o del FSB ocupan puestos de responsabilidad en la política o las grandes empresas del país; como curiosidad, en 2006 se publicó que el 78% de los mil políticos más importantes del país habían trabajado para los servicios secretos rusos ([1]). Tanto es así que estos perfiles tienen un nombre propio: siloviki, término que viene a significar personas en el poder. Y no es ningún secreto quién es el siloviki más conocido: Vladimir Putin, Presidente de la Federación Rusa, quien fue agente del KGB en la época soviética y posteriormente Director del FSB.

No podemos concebir la comunidad de inteligencia rusa, descrita en esta serie, como un conjunto de servicios dependientes del poder político o militar; el grado de penetración de estos servicios en toda la sociedad rusa es muy elevado, tanto oficial como extraoficialmente. No es ningún secreto que antiguos oficiales del KGB o del FSB ocupan puestos de responsabilidad en la política o las grandes empresas del país; como curiosidad, en 2006 se publicó que el 78% de los mil políticos más importantes del país habían trabajado para los servicios secretos rusos ([1]). Tanto es así que estos perfiles tienen un nombre propio: siloviki, término que viene a significar personas en el poder. Y no es ningún secreto quién es el siloviki más conocido: Vladimir Putin, Presidente de la Federación Rusa, quien fue agente del KGB en la época soviética y posteriormente Director del FSB. Hemos hablado hasta el momento de los principales servicios que conforman la comunidad de inteligencia rusa en su ámbito ciber y seguiremos describiendo en sucesivos posts el resto del complejo ecosistema ruso pero, ¿dónde quedan las APT supuestamente rusas? Grupos conocidos por todos, como APT28 (FancyBear, Sofacy…) o APT29 (CozyBear, The Dukes…), deben estar, de alguna forma, relacionados con esta comunidad… si no son parte de la misma, ¿verdad?

Hemos hablado hasta el momento de los principales servicios que conforman la comunidad de inteligencia rusa en su ámbito ciber y seguiremos describiendo en sucesivos posts el resto del complejo ecosistema ruso pero, ¿dónde quedan las APT supuestamente rusas? Grupos conocidos por todos, como APT28 (FancyBear, Sofacy…) o APT29 (CozyBear, The Dukes…), deben estar, de alguna forma, relacionados con esta comunidad… si no son parte de la misma, ¿verdad? El único de los grandes servicios rusos que, como ya hemos indicado, no es un heredero directo del KGB es el GRU (Glavnoye Razvedyvatelnoye Upravlenie), unidad militar 44388, cuyo objetivo es proporcionar inteligencia al Ministerio de Defensa, a la cúpula militar y a las fuerzas armadas rusas en su conjunto. Este servicio está dedicado a la inteligencia militar, desde la estratégica a la operativa, trabajando no sólo en un sentido exclusivo de defensa, sino abarcando también otros aspectos como la política o la economía ligadas al ámbito militar, y en especial la inteligencia exterior –en ocasiones junto al SVR-; desde el año 1996, tiene encomendada la misión de adquirir incluso información relativa a ecología y medio ambiente. Para ejecutar estas tareas, el GRU dispone de todo tipo de capacidades, desde IMINT hasta HUMINT, pasando por OSINT y, por supuesto, SIGINT, capacidades que le dotan de un ámbito de actuación e influencia internacional y que permiten al GRU “actuar en cualquier punto del mundo donde pudiera surgir la necesidad”, según declaraciones del General Valentin Vladimirovich Korabelnikov, en una entrevista concedida en 2006, cuando era Director del GRU.

El único de los grandes servicios rusos que, como ya hemos indicado, no es un heredero directo del KGB es el GRU (Glavnoye Razvedyvatelnoye Upravlenie), unidad militar 44388, cuyo objetivo es proporcionar inteligencia al Ministerio de Defensa, a la cúpula militar y a las fuerzas armadas rusas en su conjunto. Este servicio está dedicado a la inteligencia militar, desde la estratégica a la operativa, trabajando no sólo en un sentido exclusivo de defensa, sino abarcando también otros aspectos como la política o la economía ligadas al ámbito militar, y en especial la inteligencia exterior –en ocasiones junto al SVR-; desde el año 1996, tiene encomendada la misión de adquirir incluso información relativa a ecología y medio ambiente. Para ejecutar estas tareas, el GRU dispone de todo tipo de capacidades, desde IMINT hasta HUMINT, pasando por OSINT y, por supuesto, SIGINT, capacidades que le dotan de un ámbito de actuación e influencia internacional y que permiten al GRU “actuar en cualquier punto del mundo donde pudiera surgir la necesidad”, según declaraciones del General Valentin Vladimirovich Korabelnikov, en una entrevista concedida en 2006, cuando era Director del GRU. Otro de los herederos de la FAPSI es el FSO (Federal’naya Sluzhba Okhrani), identificado en [1] como la unidad militar 32152 y dirigido desde mayo de este año por el General de División Dmitry Kochnev (su antecesor, Evgeny Murov, era General de Ejército, dos grados superior, y esto en los servicios rusos es muy importante). Murov consiguió para el Servicio atribuciones de la FAPSI muy importantes: con más de 20.000 efectivos en la actualidad (supuestamente, ya que es información clasificada, y diversas fuentes hablan de más de 50.000), el FSO heredó y amplió la Novena Dirección del KGB, con responsabilidad en la protección de “bienes” gubernamentales, en el sentido más amplio de la palabra. Por ejemplo, el Servicio de Seguridad Presidencial, el SBP -los guardaespaldas de Putin- o el control del famoso maletín nuclear ruso dependen del FSO, al igual que la explotación de una red segura para la transmisión de resultados electorales,

Otro de los herederos de la FAPSI es el FSO (Federal’naya Sluzhba Okhrani), identificado en [1] como la unidad militar 32152 y dirigido desde mayo de este año por el General de División Dmitry Kochnev (su antecesor, Evgeny Murov, era General de Ejército, dos grados superior, y esto en los servicios rusos es muy importante). Murov consiguió para el Servicio atribuciones de la FAPSI muy importantes: con más de 20.000 efectivos en la actualidad (supuestamente, ya que es información clasificada, y diversas fuentes hablan de más de 50.000), el FSO heredó y amplió la Novena Dirección del KGB, con responsabilidad en la protección de “bienes” gubernamentales, en el sentido más amplio de la palabra. Por ejemplo, el Servicio de Seguridad Presidencial, el SBP -los guardaespaldas de Putin- o el control del famoso maletín nuclear ruso dependen del FSO, al igual que la explotación de una red segura para la transmisión de resultados electorales,  El SVR (Sluzhba Vneshney Razvedki) fue el primer heredero del KGB con entidad propia, heredando las atribuciones de la Primera Dirección General; se ocupa de la inteligencia exterior rusa, proporcionando a las autoridades nacionales inteligencia que pueda beneficiar a Rusia en diferentes ámbitos que han evolucionado desde el militar y de defensa (en especial, años 90) al tecnológico, industrial, científico y económico. Para lograr este objetivo el SVR se basa sobre todo en capacidades HUMINT, tanto abiertas como clandestinas, apoyándose teóricamente en el GRU –que veremos en un próximo post– para sus necesidades de inteligencia de señales.

El SVR (Sluzhba Vneshney Razvedki) fue el primer heredero del KGB con entidad propia, heredando las atribuciones de la Primera Dirección General; se ocupa de la inteligencia exterior rusa, proporcionando a las autoridades nacionales inteligencia que pueda beneficiar a Rusia en diferentes ámbitos que han evolucionado desde el militar y de defensa (en especial, años 90) al tecnológico, industrial, científico y económico. Para lograr este objetivo el SVR se basa sobre todo en capacidades HUMINT, tanto abiertas como clandestinas, apoyándose teóricamente en el GRU –que veremos en un próximo post– para sus necesidades de inteligencia de señales.

A la hora de hablar de Rusia en el ámbito de la ciberseguridad, o más concretamente en el del information warfare, debemos citar de forma obligatoria a la FAPSI (Federal Agency of Government Communication and Information), operativa entre 1991 y 2003 y considerada el equivalente ruso a la NSA estadounidense (Roland Heickerö. Emerging Cyber Threats and Russian Views on Information Warfare and Information Operations. FOI. Swedish Defence Research Agency. Marzo, 2010.), que heredó las atribuciones y capacidades de las 8ª (cifrado) y 16ª (descifrado e interceptación) Direcciones Generales del KGB. Entre sus funciones se encontraba la cifra (criptología y criptoanálisis), la interceptación de comunicaciones e, incluso, las capacidades de respuesta a incidentes a modo de CERT. En 2003 esta poderosa agencia fue disuelta por el gobierno ruso, posiblemente a causa de la corrupción, aunque también se apunta a que una agencia con más de 50.000 personas se estaba convirtiendo en un gran monstruo incontrolable, como en su momento era el KGB. Tras transformarse el Servicio de Información y Comunicaciones Especiales –una agencia heredera de la FAPSI que duró apenas cinco meses-, sus atribuciones fueron repartidas entre los cuatro grandes servicios rusos, el GRU y los derivados del KGB: SVR, FSB y FSO. Cada uno de estos servicios tiene atribuciones diferenciadas, aunque obviamente comparten capacidades, información, tácticas o intereses… O compiten entre ellos; de hecho, en su trabajo de mayo de 2016 Putin’s Hydra: Inside Russia’s Intelligence Services. European Council on Foreing Relations, Mark Galeotti nos presenta un curioso gráfico resumen de los roles de la comunidad de inteligencia rusa, del que seleccionamos a continuación sólo los servicios principales –al menos en nuestro ámbito ciber-:

A la hora de hablar de Rusia en el ámbito de la ciberseguridad, o más concretamente en el del information warfare, debemos citar de forma obligatoria a la FAPSI (Federal Agency of Government Communication and Information), operativa entre 1991 y 2003 y considerada el equivalente ruso a la NSA estadounidense (Roland Heickerö. Emerging Cyber Threats and Russian Views on Information Warfare and Information Operations. FOI. Swedish Defence Research Agency. Marzo, 2010.), que heredó las atribuciones y capacidades de las 8ª (cifrado) y 16ª (descifrado e interceptación) Direcciones Generales del KGB. Entre sus funciones se encontraba la cifra (criptología y criptoanálisis), la interceptación de comunicaciones e, incluso, las capacidades de respuesta a incidentes a modo de CERT. En 2003 esta poderosa agencia fue disuelta por el gobierno ruso, posiblemente a causa de la corrupción, aunque también se apunta a que una agencia con más de 50.000 personas se estaba convirtiendo en un gran monstruo incontrolable, como en su momento era el KGB. Tras transformarse el Servicio de Información y Comunicaciones Especiales –una agencia heredera de la FAPSI que duró apenas cinco meses-, sus atribuciones fueron repartidas entre los cuatro grandes servicios rusos, el GRU y los derivados del KGB: SVR, FSB y FSO. Cada uno de estos servicios tiene atribuciones diferenciadas, aunque obviamente comparten capacidades, información, tácticas o intereses… O compiten entre ellos; de hecho, en su trabajo de mayo de 2016 Putin’s Hydra: Inside Russia’s Intelligence Services. European Council on Foreing Relations, Mark Galeotti nos presenta un curioso gráfico resumen de los roles de la comunidad de inteligencia rusa, del que seleccionamos a continuación sólo los servicios principales –al menos en nuestro ámbito ciber-: Tras el desmantelamiento de la FAPSI, los cuatro servicios anteriormente indicados conforman el grueso de la comunidad de inteligencia rusa desde el punto de vista ciber –al menos la oficial, como iremos viendo en esta serie de posts-. Una excelente descripción de esta comunidad de inteligencia, en lo que a seguridad de la información, SIGINT o CNO se refiere, puede encontrarse en el capítulo quince de la segunda edición del libro de Jeffrey Car Inside Cyber Warfare: Mapping the Cyber Underworld (ed. O’Reilly, 2011).

Tras el desmantelamiento de la FAPSI, los cuatro servicios anteriormente indicados conforman el grueso de la comunidad de inteligencia rusa desde el punto de vista ciber –al menos la oficial, como iremos viendo en esta serie de posts-. Una excelente descripción de esta comunidad de inteligencia, en lo que a seguridad de la información, SIGINT o CNO se refiere, puede encontrarse en el capítulo quince de la segunda edición del libro de Jeffrey Car Inside Cyber Warfare: Mapping the Cyber Underworld (ed. O’Reilly, 2011). Después de muchos viajes y, por tanto, de mucho tiempo para escribir, me alegra poder decir que ha visto la luz Amenazas Persistentes Avanzadas, un pequeño libro donde se trata el tema que indica su título :)

Después de muchos viajes y, por tanto, de mucho tiempo para escribir, me alegra poder decir que ha visto la luz Amenazas Persistentes Avanzadas, un pequeño libro donde se trata el tema que indica su título :)