Hoy les vamos a mostrar el impacto que tiene perder su terminal móvil Android y no disponer de un código de seguridad o patrón de bloqueo robustos. Como se pueden imaginar por el título del post, la consecuencia va a ser el secuestro o suplantación de la identidad digital de la persona afectada. Comencemos…

Supongamos que soy una persona terriblemente malévola y que me he encontrado un teléfono Samsung Galaxy S4 en una butaca a la salida del cine. Este smartphone no dispone de bloqueo, por lo que a priori, lo primero que se me ocurre es que puedo llamar a mi novia en USA sin pagar ni un céntimo. Pues bien, esto es de lo mejor que le podría pasar a la pobre persona que ha perdido una parte de su cuerpo. Digo esto porque hoy en día nuestra vida completa la llevamos en el bolsillo convirtiéndose en una parte más de nuestro organismo, creando una necesidad que roza lo absurdo (conozco gente que duerme abrazada a su teléfono).

Lo siguiente que se me ocurre que se podría hacer es robar la cuenta de Gmail/Google de la siguiente manera:

-

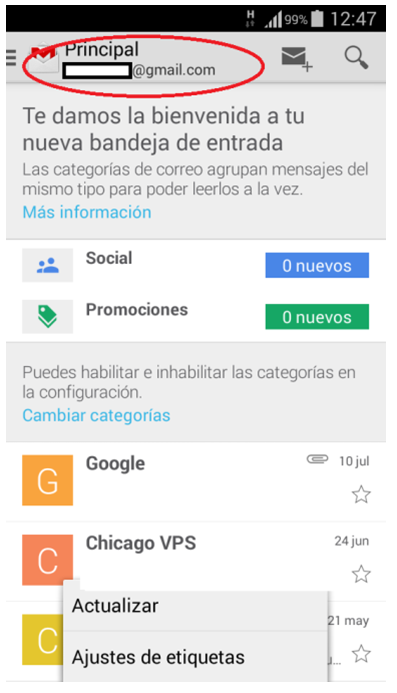

1. Obtengo la dirección de correo electrónico asociada en el terminal móvil, simplemente abriendo la aplicación de Gmail.

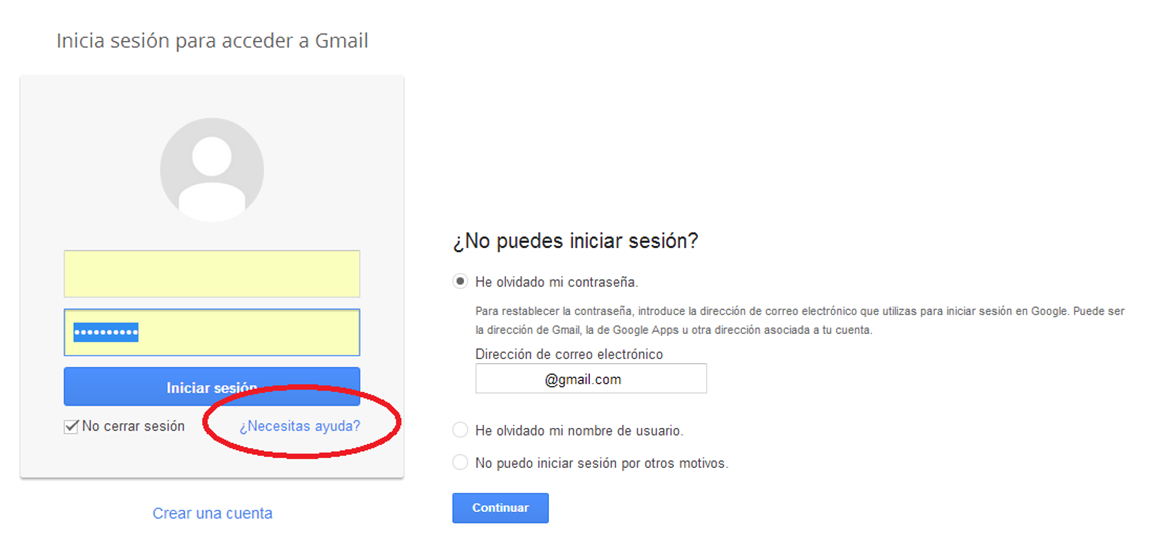

2. Lanzamos los formularios de recuperación de contraseña a través de un navegador web en un ordenador. Haciendo click en ¿Necesitas ayuda? y posteriormente en “he olvidado mi contraseña”, le introducimos el correo electrónico que hemos obtenido en el paso 1.

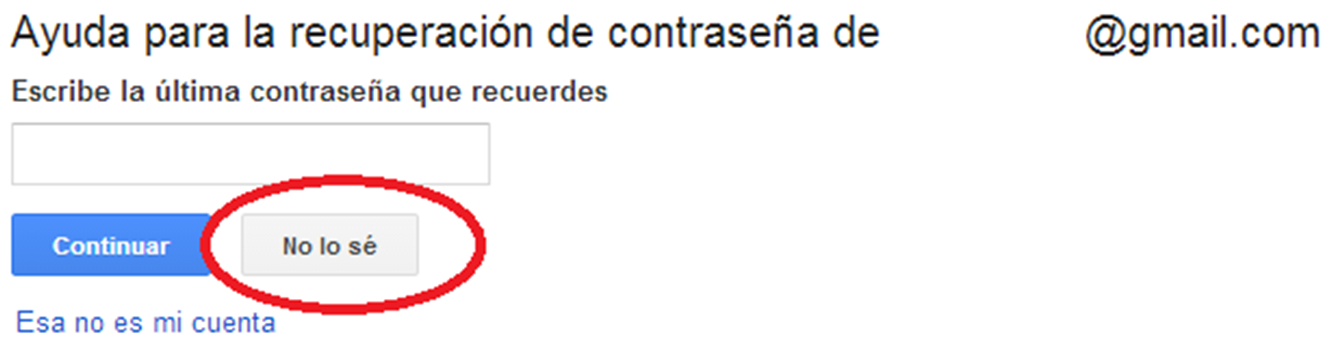

3. El asistente nos pregunta si recordamos alguna contraseña anterior, por lo que le diremos que “No lo sé”.

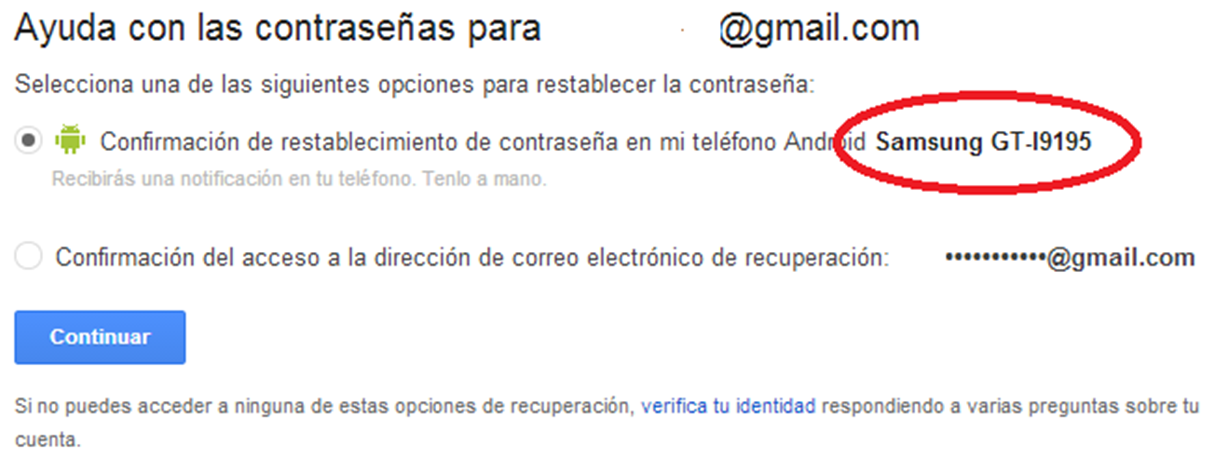

4. A continuación Google nos deja elegir entre enviarnos a otra cuenta de correo electrónico el proceso de recuperación o… continuar a través del teléfono móvil asociado a la cuenta. Pincharemos en esta última.

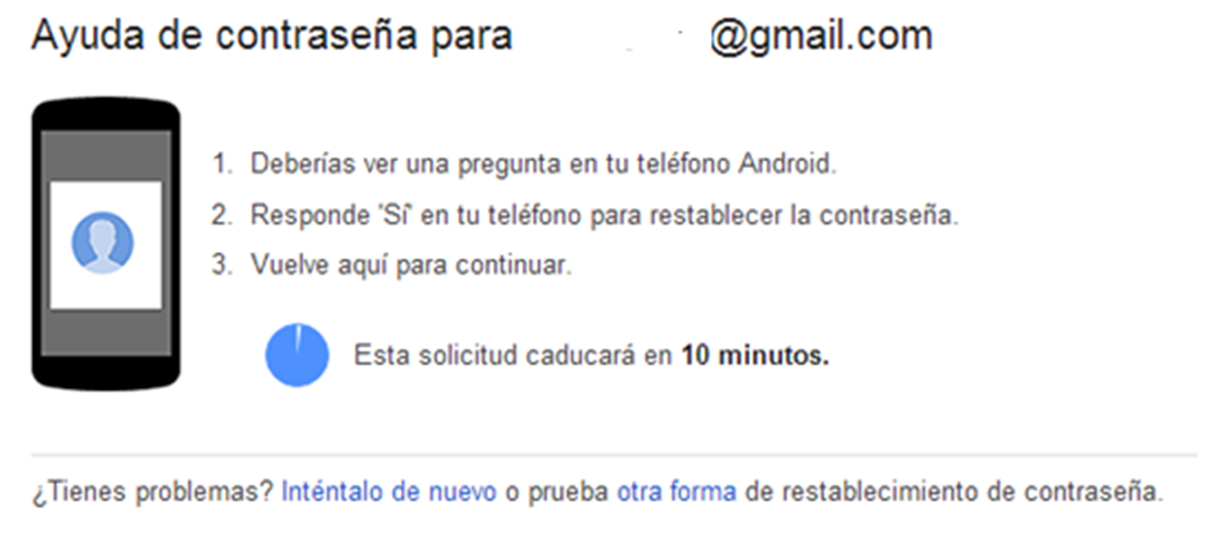

5. En este punto en nuestro ordenador aparece un aviso indicando que debemos autorizar a través del móvil, el cambio de contraseña. Siendo esta solicitud válida durante 10 minutos.

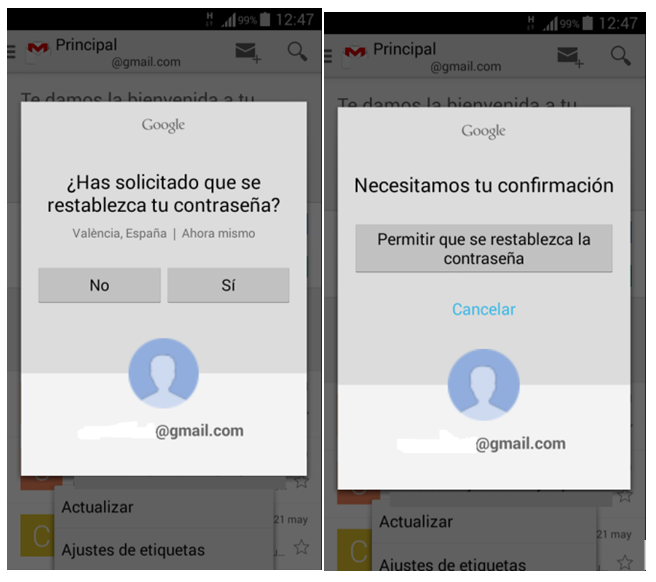

6. Al instante en el terminal sustraído aparecen una serie de mensajes como los siguientes:

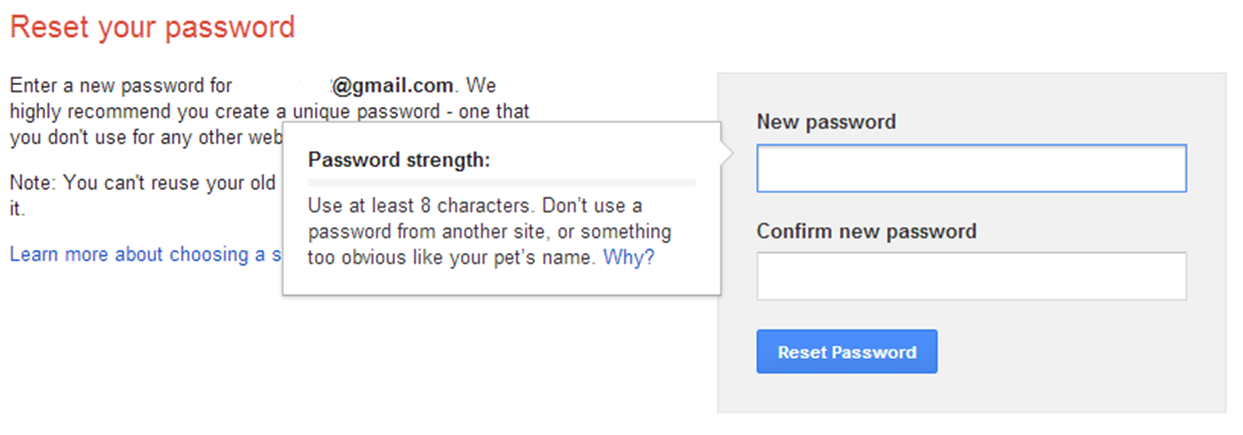

7. Tras simplemente darle a “Permitir” podemos establecer la contraseña que nosotros queramos en el ordenador,obteniendo el control total de la cuenta de Google.

¿Pero que podemos hacer con una cuenta de Google? Por el momento acceder a todos los servicios asociados: Google+, GoogleDocs, Gmail, etc. Pero quizá uno de los más interesantes para un atacante pueda ser el Google Wallet, el cual te permite comprar productos, como: teléfonos móviles, tabletas, música o aplicaciones entre otros.

¿Interesante?

Seguiremos desde este punto en la próxima entrada.

Muy interesante el articulo. Buena idea el escribirlo.

Lo que mas asusta es que aunque tengas activado el bloqueo del movil mediante un patron numerico. Lo unico que nos separa de que nos roben nuestra vida son esos 4 digitos, que en ocasiones son facilmente detectables por la roña que vamos dejando en la pantalla…

Slds!

Totalmente de acuerdo y con el patrón de desbloqueo todavía peor, ya que se ve la traza dejada por los dedos.

Un saludo y gracias por seguir el blog.

Buena entrada Ramado. Desconocía que Google nos hiciera el “favor” de enlazar de esta forma tan burda a nuestro teléfono móvil para recuperar la contraseña en un PC, me parece lamentable que no se haya pensado en las consecuencias, francamente.

Ya no hablamos solamente de Google Wallet y servicios Google, que son muchos. Hablamos del masivo robo de credenciales que una persona con acceso a un móvil sustraído podría llevar a cabo mucho antes de que el usuario caiga siquiera en que lo ha perdido.

Saludos.

existen otro metodo de como poder borrar toda la informacion del celular antiguo, hay equipos mobiles que tienen esa opcion de borrar toda la informacion de un equipo antigua si te lo hamn robado siempre y cuando actives esa opcion

util la informacion (por algunas horas o dias funcionara), pero tmb es cierto q la persona (sobre todo los amantes a lo social y q le muevan bien a sumobil) al querer entrar a su cuenta en algun ordenador se dara cuenta q no es la misma contraseña y hara la suplantacion de identidad, recuperando de la forma en q han robado su cuenta,

Gracias por los comemntarios, me alegro que guste. Es lo que tiene la tecnología, que trata de facilitarnos la vida, pero a veces hay que pagar algún precio… El precio del riesgo, sobretodo si no se conocen los posibles impactos.