¿Qué es Mythic?

Mythic es una plataforma de código abierto que busca proporcionar un entorno para las fases de post explotación de C2 (Comando y control).

Entre sus características destaca que es altamente personalizable, rápidamente desplegable, modular y pensado para el trabajo de múltiples operadores al mismo tiempo.

Mirando con lupa

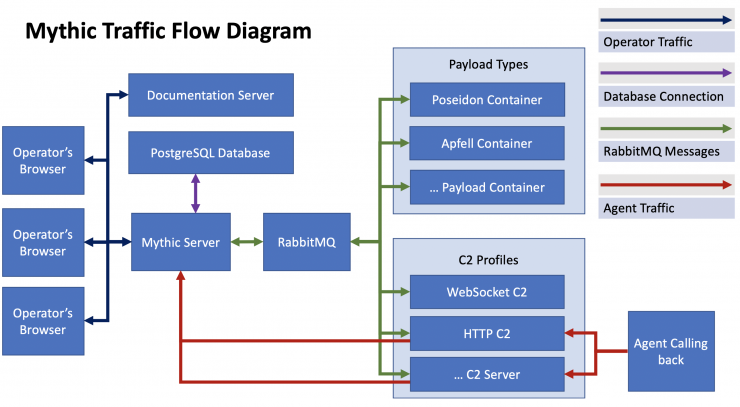

Mythic se compone de diferentes servicios que conforman el conjunto de funcionalidades que es la plataforma.

Hemos hablado hasta el momento de los principales servicios que conforman la comunidad de inteligencia rusa en su ámbito ciber y seguiremos describiendo en sucesivos posts el resto del complejo ecosistema ruso pero, ¿dónde quedan las APT supuestamente rusas? Grupos conocidos por todos, como APT28 (FancyBear, Sofacy…) o APT29 (CozyBear, The Dukes…), deben estar, de alguna forma, relacionados con esta comunidad… si no son parte de la misma, ¿verdad?

Hemos hablado hasta el momento de los principales servicios que conforman la comunidad de inteligencia rusa en su ámbito ciber y seguiremos describiendo en sucesivos posts el resto del complejo ecosistema ruso pero, ¿dónde quedan las APT supuestamente rusas? Grupos conocidos por todos, como APT28 (FancyBear, Sofacy…) o APT29 (CozyBear, The Dukes…), deben estar, de alguna forma, relacionados con esta comunidad… si no son parte de la misma, ¿verdad?