Puesto de usuario – Nivel básico

1. ¿Qué dirección IP tiene el puesto de usuario?

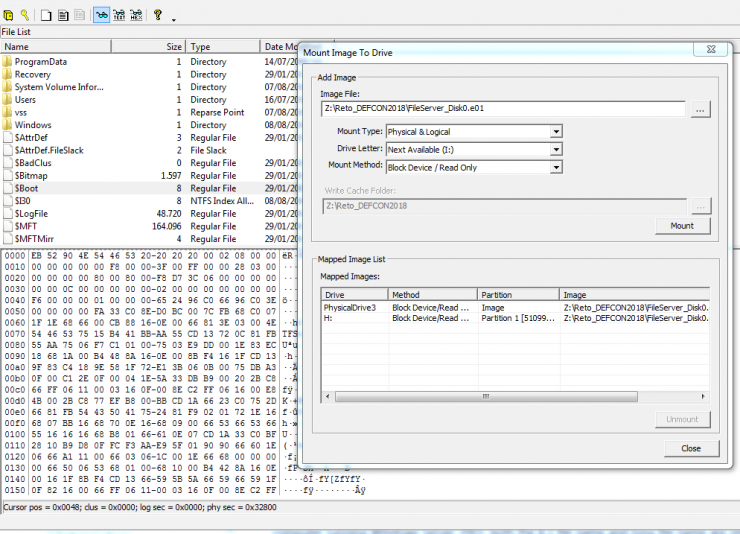

El registro lo sabe TODO. En este caso, el hive SYSTEM:

![]()

Un poco de RegistryExplorer y ya tenemos la respuesta:

* Respuesta: 74.118.138.195

2. ¿Cuál es el SID de la cuenta de Administrador? [Read more…]