Aprovechando una maqueta que tenía montada para un proyecto y esos buenos ratitos en la T4 de Barajas esperando ese enlace que nunca llega, me dispuse a realizar un pequeño experimento del nivel de concienciación que hay en cuanto al uso de puntos de acceso WiFi públicos. La infraestructura era simple: un portátil, un pincho 3G y una tarjeta Wifi RT2500 USB (vieja ya, pero va de lujo). No daré muchos más detalles técnicos porque tampoco es el caso, pero por si tenéis curiosidad: Debian, con hostapd para la parte del punto de acceso, iptables para enmascarar, dnsmasq como DHCP y PPTP para la parte del 3G.

La idea era levantar un punto de acceso WiFi sin ningún tipo de control de acceso, es decir sin autenticación ni cifrado, ofreciendo conexión a Internet gratis. La verdad es que el entorno era bastante favorable ya que en la T4 existen un par de zonas Wifi pero de pago, por lo que eso hizo incrementar notablemente el efecto llamada. Al utilizar una tarjeta WiFi USB con antena integrada, la potencia de la señal hacía que la gente tuviera que acercarse bastante para obtener cobertura. Me hubiera gustado hacer una foto aérea del entorno, pero imaginar cual bombilla en la noche cortejada por un enjambre de polillas, a gente variopinta con variopintos dispositivos, todos a la caza de la señal inalámbrica. Resultaba todo bastante gracioso.

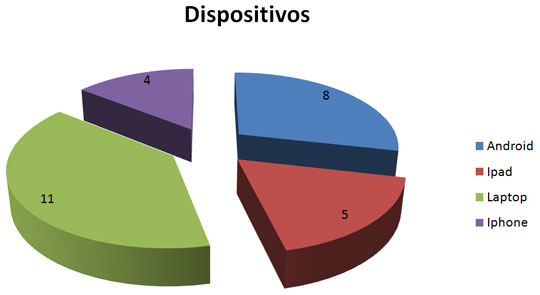

Pues bien como comentaba, el objetivo era observar el número de personas y dispositivos que sin ningún reparo se conectan a una red no confiable y la utilizan para acceder a servicios Web con información sensible (analizando peticiones DNS). En un período de una hora, se conectaron un total de 28 dispositivos con la dispersión del gráfico siguiente.

Destacar que la gran mayoría de ellos accedieron a información que no deberían haber accedido desde una conexión pública no confiable.Creo que todo lector de este blog conoce los riesgos de estas prácticas pero por si acaso los recordaremos.

La información que se transmite desde tu dispositivo (portátil, Smartphone, tablet, etc) hacia la red de Internet, viaja por una serie de elementos (encaminadores) hasta llegar al destino donde reside los datos requeridos. Pues bien, si alguno de esos elementos u otros que se encuentren por el camino, son controlados por gente con malas intenciones, tu información sensible (contraseñas, correos electrónicos, documentos, etc.) podría verse comprometida, siempre y cuando no se adopten las mediadas de seguridad adecuadas. Normalmente uno deposita parte de su confianza en su operador de Internet (ADSL o cable), pero en el caso que nos ocupa, el hecho de conectarse a un punto de acceso que se desconoce quién controla, puede exponer de manera peligrosa la información de sus usuarios.

De esta manera recomendamos el uso de puntos de acceso públicos tan solo para acciones que no conlleven el intercambio o acceso a información privada del usuario (consultar la cartelera, buscar lugares en el Maps o acceder al periódico en su versión digital), instando a acceder desde redes más confiables (por ejemplo desde tu casa) a servicios más sensibles, siempre comprobando la legitimidad de la página a la que uno se conecta mediante https y controles similares.

(Para aquellos interesados, la solución a la sopa de letras de ayer ya está publicada en el post)

Bonito experimento, SSH FTW ;)

yeah! ssh -D poWa ;)

Muy interesante experimento.

No se sabe si la gente actúa de esa forma porque es confiada por naturaleza o simplemente inconsciente. Yo creo que no es por desconocimiento ya que casi todo el mundo que maneja dispositivos hoy en día, es conocedor de los riesgos que conlleva.

Estoy de acuerdo Jose María, muchas veces es un compendio de ambas, gracias por tus comentarios. Saludos.

Muy bueno Roberto,

con un reclamo así sólo te faltó repartir folletos informativos.

;)

;)