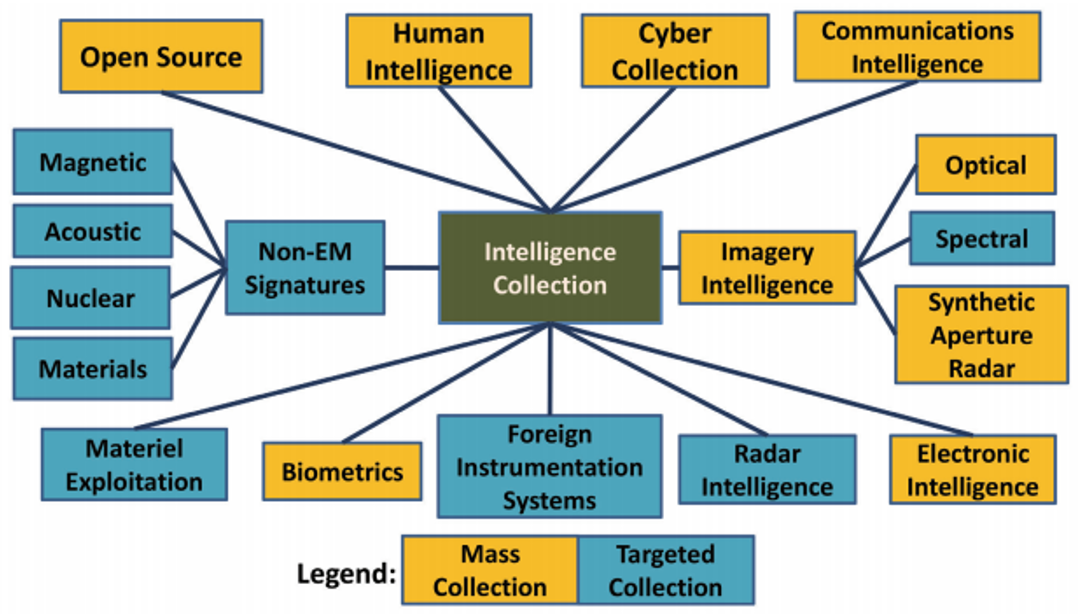

Es bien sabido que durante un Red Team o la ejecución de un ataque real, la primera fase consiste en la recolección de información (Information Gathering) de un objetivo, ya bien sea una persona individual o una organización. A mayor nivel de exposición de información, la probabilidad de trazar un vector de ataque efectivo basado en ingeniería social aumenta, es por ello que las herramientas OSINT (Open Source INTelligence) juegan un papel fundamental en esta fase.

Existen diferentes herramientas que permiten obtener correos electrónicos de una organización o persona individual, la mayoría basadas únicamente en LinkedIn o Google Dorks. También existen muchos leaks públicos donde se pueden obtener contraseñas o nombres de usuarios, pero esto requiere de bastante tiempo y de una buena depuración para conocer el espectro real que abarca la información obtenida.

Es en este punto donde entra SocialPwned, una herramienta OSINT que he desarrollado en Python y podéis encontrar en mi perfil de GitHub, y cuya finalidad principal es obtener los correos electrónicos que se encuentran publicados en redes sociales como Instagram, LinkedIn y Twitter. Además, de forma automatizada se pueden consultar bases de datos como PwnDB o Dehashed, para obtener contraseñas que se han visto relacionadas con los correos obtenidos.