Como bien indica el título, existen sistemas que nos pueden hacer la vida mucho más fácil, sobre todo a la hora de administrar múltiples equipos en lugares como universidades, centros públicos etc…

Este tipo de sistemas protegen nuestra máquina obligando a que sea “autista”, esto quiere decir que todo cambio que se produzca en la máquina volverá a ser subsanado tras su reinicio de forma inmediata.

Esto puede dar muchas ventajas, pero poca libertad al usuario que está usando el equipo. Poca libertad porque no va a poder guardar ningún cambio en el equipo, pero si en una unidad de almacenamiento propia, por ejemplo un pen drive USB.

Las ventajas son varias, ya que un usuario poco experimentado puede borrar un archivo de configuración que no debe, o puede infectar la máquina con un virus porque el pen drive que ha introducido estaba infectado, porque ha abierto un correo que no debía o porque ha visitado una URL que era de carácter malicioso y en cada uno de estos casos, se podrá restaurar el sistema inmediatamente.

No hay problema porque siempre que ocurra algo así con solo reiniciar el sistema queda como al principio, es como si se clonara el disco, o discos duros, justo cuando está todo instalado y en perfecto funcionamiento y cada vez que reiniciamos esa imagen se restaurase de nuevo, pero sin esperar.

Estos sistemas se venden en el mercado y los hay de diversos tipos, ya que pueden funcionar únicamente por software, pero los hay que también funcionan por hardware.

¿Dónde es conveniente usar este tipo de sistemas? Pues en universidades, colegios, centros públicos etc…, zonas donde los ordenadores están expuestos a todo tipo de personas.

Existen productos como Custodius:

Este tipo de tarjetas, con conexión PCI, permite la restauración instantánea al reiniciarse el equipo (sólo en sistemas Windows). Para poder hacer cambios en el sistema, sólo hace falta pulsar las teclas ctrl+enter al inicio e introducir la contraseña de administración, entonces se entra en modo supervisor para poder guardar los cambios necesarios.

La restauración no tiene por qué ser sólo instantánea, también puede ser desde un backup o respaldo, y aquí sí que se incluyen sistemas UNIX, Linux y Windows.

La protección se puede hacer sólo de una partición o disco determinado o de todos los discos y particiones que tenga el sistema (soporta hasta 48 particiones y hasta 3 discos). Además es capaz de proteger la BIOS para que no se produzcan cambios en ella.

Obviamente toda esta protección no vale de nada si alguien con un simple destornillador puede extraer la tarjeta, por lo tanto esto tiene que ir acompañado de un sistema de sellado del equipo que impida que se abra la torre del equipo de forma sencilla.

Otra función que contempla es la de SNCOPY, donde un equipo ya configurado es capaz de funcionar conjuntamente con la tarjeta de red y clonarse en otros equipos con las mismas tarjetas, configurando así muchos equipos clonándose la configuración del anfitrión.

Otro producto de características parecidas es Deep Freeze. Funciona sólo por software y de forma parecida a Custodius, ya que al reiniciar el sistema vuelve a restaurar todo. Éste software “congela” la configuración del sistema, pero deja que los cambios por parte del usuario se produzcan por ejemplo en una unidad de red remota o en un espacio “descongelado”.

Esta empresa además presume de poder proteger el MBR (Master Boot Record), de inserciones de rootkits.

Aunque, esto no es del todo cierto, ya que según un artículo publicado en la página http://securitylabs.websense.com/ se hace un análisis sobre una variante de un malware llamado Robot Dog (malware destinado sobre todo a atacar a China y en concreto a cibercafés). Que es capaz de hacer que el software de recuperación no actúe correctamente.

El proceso es algo largo de explicar pero se puede ver en este link.

Con lo cual queda en evidencia la posible efectividad, de este tipo de herramientas que funcionan únicamente vía software, ya que pueden ser vulnerables a los kernel rootkits.

Esto surgió entre el año 2006 y 2008, se buscaron medidas para solucionar el problema en este tipo de software. Entre estas medidas están las llamadas AE: anti-execution., que en resumen vienen a decir que la responsabilidad de lo que se ejecuta en la máquina recae sobre el usuario, con lo cual estamos en las mismas.

De todas maneras este tipo de malware es efectivo si se llega a ejecutar con permisos de administrador, con lo cual es difícil que en un aula o colegio pueda suceder, ya que la mayoría de las veces se estará ejecutando con una cuenta de usuario limitada.

En el caso de tarjetas como Custodius, no deberían ser vulnerables a los kernel rootkits, pero si a los BIOS rootkits. A pesar de que en su web aseguran que protegen la BIOS, existen comentarios en foros de gente que ha actualizado la BIOS del equipo con la tarjeta puesta y que los cambios se han hecho efectivos.

La existencia de BIOS root kits es una realidad, y existen ejemplos como Mebromi (or MyBios), que ataca a BIOS AWARD (Phoenix Technologies).

A pesar de que es difícil que un equipo se infecte con este tipo de rootkit, siempre es conveniente usar sistemas reboot and restore, a modo de complemento.

Por ejemplo si el uso es en un aula universitaria, sólo el encargado del aula debe tener y usar la clave de administrador, la cual solo se usará en caso estrictamente necesario. Por otro lado, solo se usará modo supervisor en caso de necesidad absoluta de instalar un software determinado y a poder ser sin estar conectado a internet (sí en el caso de las actualizaciones de adobe, java o del propio sistema operativo), y por supuesto complementar toda esta seguridad conjuntamente con un firewall personal / antivirus. Además se deberá proteger la entrada en la BIOS mediante un password, así como la entrada en el modo supervisor de nuestro sistema de recuperación, y tener la caja del equipo totalmente sellada para impedir que nos sustraigan la tarjeta PCI o que hagan un clear CMOS.

En caso de que sea estrictamente necesario actualizar la BIOS del equipo, deberá hacerse con sumo cuidado y sólo conseguir el software de la página oficial del fabricante.

Otros sistemas conocidos, son por ejemplo Rollback RX PC que usa un sistema de instantáneas que se pueden recuperar en cuestión de segundos y no consumen casi recursos del sistema. Tiene la posibilidad de cifrar estas instantáneas con cifrado AES 256, para que en caso de robo del equipo, protegernos de que un extraño pueda hacer una restauración.

Otra herramienta conocida es Shadow Defender, que ejecuta el sistema en modo “Shadow mode”, que básicamente lo que hace es virtualizar parte del sistema, justo donde se realizan cambios. En caso de querer volver a un estado anterior, basta con reiniciar el sistema.

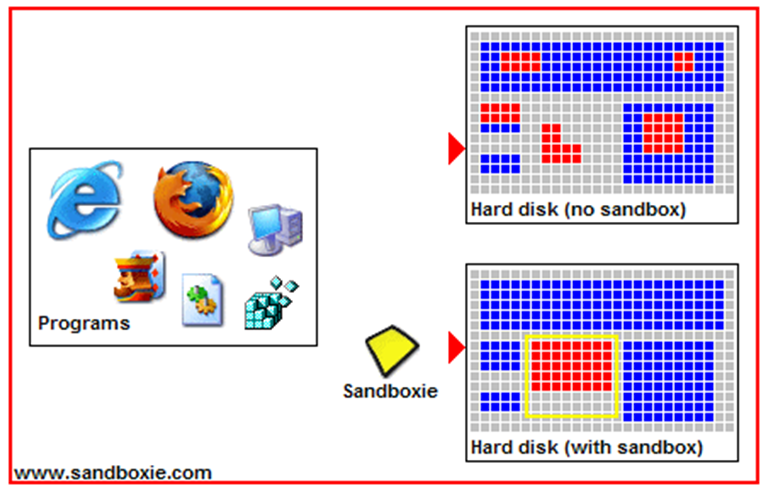

Otra opción interesante es Sandboxie actúa de forma parecida a los anteriores, es un sistema tipo sandbox que hace algo parecido a la virtualización por aislamiento, pero en este caso se crea “un contenedor”, donde se ejecutan los programas de aplicación. Además evita la inyección en el kernel de Windows.

En este enlace de YouTube se pueden ver diversas pruebas con varios de los programas mencionados antes, donde se ponen a prueba con virus de diversa índole.

Excelente aporte. Los ordenadores en organismos públicos deberían protegerse con este tipo de procedimientos. No se suelen utilizar, sin embargo. Conocía Sandboxie/Deepfreeze, pero el resto se merecen que les eche un vistazo, en especial el basado en hardware. Gracias :)