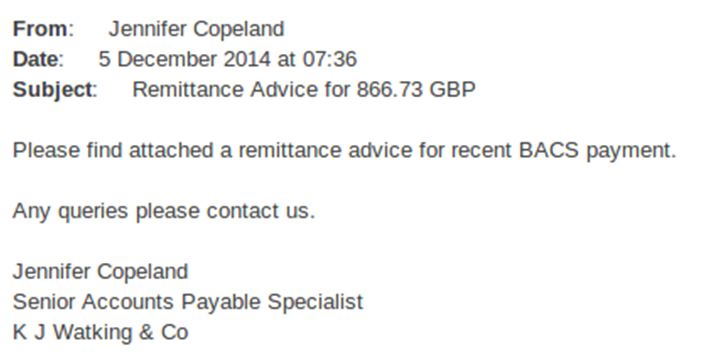

Dicen que los perros viejos no aprenden trucos nuevos. Pues parece que los malos sí que son capaces de hacerlo. Desde primera hora del día de hoy nos hemos encontrado con una campaña masiva de correos maliciosos enviados desde múltiples orígenes, pero todos con un patrón común:

- Asunto con el texto “Remittance Advice for 918.97 GBP” (la cantidad varía según el correo).

- Un adjunto con el nombre BAC_XXXXXXY.xls (5-6 números y una letra).

El fichero de Excel contiene una macro maliciosa (protegida por contraseña) que, si el usuario habilita las macros, intenta conectarse con uno de varios dominios de descarga:

193.136.19.160 84.92.26.50 79.137.227.123 124.217.199.218

para descargar el fichero /stat/lld.php, que es en realidad un binario:

ebf9143221a971a9e0e6424b542180f6 test.exe

con baja tasa de detección en estos momentos (2/55 en VirusTotal): https://www.virustotal.com/es/file/a4583318c3328204f56810ca3b22f5e4c0a74b173b1a12c5f9e35c70982a1138/analysis/.

Acto seguido lanza conexiones POST contra varios dominios que suponemos son su centro de comando y control:

194.146.136.1 130.209.104.48 131.111.238.216 148.251.157.131 109.153.173.25 37.59.219.239 5.135.28.104 130.209.105.250 46.19.143.151 173.203.56.58 179.43.141.164 115.241.92.155 5.61.44.82

con el contenido cifrado.

Si buscamos más información acerca del malware, se sospecha que sea una nueva campaña de Dridex, aparece un viejo conocido: http://blog.dynamoo.com/2014/12/k-j-watking-co-fake-remittance-advice.html

Esta campaña es especialmente peligrosa ya que es habitual que las hojas de cálculo de Excel contengan macros, por lo que los usuarios están acostumbrados a abrirlas sin mucho detenemiento.

Se recomienda a todos los usuarios que extremen las precauciones cuando abran ficheros de Office descargados desde el correo o a través de Internet.

Aquí os dejo una regla de Snort para detectar a Dridex:

alert http $HOME_NET any -> $EXTERNAL_NET any (msg:”ET CURRENT_EVENTS MSOffice.Macro Dridex Download Request – 5th Dec 2014″; flow:established,to_server; content:”/stat/lld.php”; http_uri; depth:13; content:!”Referer|3A|”; http_header; pcre:”/Host\x3A\x20\d{1,3}\

x2E\x20\d{1,3}\x2E\x20\d{1,3}\x2E\x20\d{1,3}\x3A\d{2,5}/H”; classtype:trojan-activity; reference:url,blog.trendmicro.com/trendlabs-security-intelligence/banking-trojan-dridex-uses-macros-for-infection/; sid:150661; rev:1;)

Gracias David!