Hoy en día usamos innumerables aplicaciones de la criptografía, consciente o inconscientemente, aunque este último suele ser el caso habitual. El simple hecho de acceder a una web segura -https- desencadena una maravilla de la matemática moderna, una explosión de algoritmos, todos ellos con un mismo fin: proteger nuestra privacidad y asegurarnos que el destinatario de esa comunicación es quien dice ser.

Imagino que la mayoría de nuestros lectores ya sabrán lo que es, pero ahí van unas definiciones:

La RAE nos proporciona una descripción realmente vaga del término:

Arte de escribir con clave secreta o de un modo enigmático.

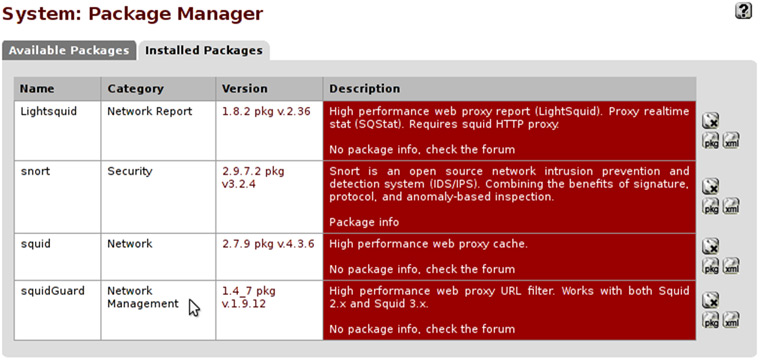

En este último capítulo sobre Pfsense (ver

En este último capítulo sobre Pfsense (ver