Para el último día de la semana, tenemos una entrada de Marcos García, Periodista digitalizado y Director estratégico de écran Comunicación Interactiva, donde trabaja planificando estrategias de comunicación y escribiendo al respecto en el blog EstrategicaMENTE. Tuitea, de vez en cuando, como @elplumilla.

Para el último día de la semana, tenemos una entrada de Marcos García, Periodista digitalizado y Director estratégico de écran Comunicación Interactiva, donde trabaja planificando estrategias de comunicación y escribiendo al respecto en el blog EstrategicaMENTE. Tuitea, de vez en cuando, como @elplumilla.

Sirva esta entrada además para iniciar una nueva línea del blog, orientada específicamente a esa vertiente de la seguridad cada vez más importante, dedicada a velar por uno de los activos más importantes de la empresa: la reputación online.

La reputación de cualquier empresa es uno de sus activos más importantes. En un DAFO debería estar siempre entre las fortalezas de la marca y, sin embargo, lo más habitual es que no sea así. ¿Por una mala gestión de crisis? ¿por una imagen deteriorada? ¿por una campaña de desprestigio? En la mayoría de los casos, por ninguna de las tres. La mayor parte de empresas no cuentan con una reputación favorable simplemente porque no se han preocupado nunca de construirla ya que la reputación corporativa es, hoy más que nunca, una cuestión de disponibilidad de la información.

Para hoy martes traemos una entrada de Cristina Martínez Garay, de la firma

Para hoy martes traemos una entrada de Cristina Martínez Garay, de la firma  Para empezar la semana, hoy tenemos una entrada de uno de nuestros colaboradores habituales, Francisco Benet, sobre ingeniería social. Esperamos que les guste.

Para empezar la semana, hoy tenemos una entrada de uno de nuestros colaboradores habituales, Francisco Benet, sobre ingeniería social. Esperamos que les guste. Llevo tiempo siguiendo este interesante blog, que se ha convertido en uno de mis favoritos y después de un tiempo queriendo aportar mi granito de arena, me he lanzado a la piscina y he preparado la siguiente colaboración que espero que les sea de agrado.

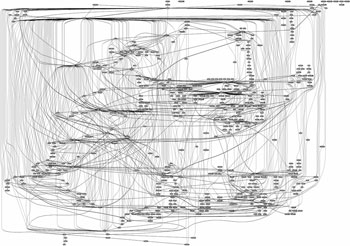

Llevo tiempo siguiendo este interesante blog, que se ha convertido en uno de mis favoritos y después de un tiempo queriendo aportar mi granito de arena, me he lanzado a la piscina y he preparado la siguiente colaboración que espero que les sea de agrado. Hace casi un año, el pasado 28 de Febrero de 2009 YouTube dejó de funcionar durante 2 horas. La incidencia —una incidencia de su conectividad— no se debió ni a la falta de redundancia de sus infraestructuras, ni a un fallo coordinado de todos sus proveedores, ni a un apagón simultáneo de todos sus centros de datos; ni siquiera al súbito interés simultáneo y mundial por el último vídeo de la Obama girl. YouTube dejó de funcionar debido al secuestro de parte de su direccionamiento IP por parte del operador Pakistan Telecom. ¿Secuestro? Sí, secuestro o suplantación del direccionamiento IP, algo tan antiguo como el propio protocolo BGP.

Hace casi un año, el pasado 28 de Febrero de 2009 YouTube dejó de funcionar durante 2 horas. La incidencia —una incidencia de su conectividad— no se debió ni a la falta de redundancia de sus infraestructuras, ni a un fallo coordinado de todos sus proveedores, ni a un apagón simultáneo de todos sus centros de datos; ni siquiera al súbito interés simultáneo y mundial por el último vídeo de la Obama girl. YouTube dejó de funcionar debido al secuestro de parte de su direccionamiento IP por parte del operador Pakistan Telecom. ¿Secuestro? Sí, secuestro o suplantación del direccionamiento IP, algo tan antiguo como el propio protocolo BGP. La documentación de una empresa es como su vida misma, ya que define generalmente su negocio. Esta es la razón por la que la retención de documentos es un factor clave para las organizaciones. Podemos definir la retención de documentos como el periodo de tiempo que un documento (ya veremos cómo definir que es un documento) debe estar ‘vivo’ o ‘accesible’ para poder ser usado; es como aquel traje que sólo nos ponemos para ir a la misa del gallo: debe estar ahí para el día que lo necesitemos.

La documentación de una empresa es como su vida misma, ya que define generalmente su negocio. Esta es la razón por la que la retención de documentos es un factor clave para las organizaciones. Podemos definir la retención de documentos como el periodo de tiempo que un documento (ya veremos cómo definir que es un documento) debe estar ‘vivo’ o ‘accesible’ para poder ser usado; es como aquel traje que sólo nos ponemos para ir a la misa del gallo: debe estar ahí para el día que lo necesitemos.