La tendencia de “estar permanentemente conectados” pone a nuestra disposición una serie de herramientas con las que “hacer nuestra vida más cómoda” pero esto, a su vez, nos expone a múltiples amenazas que pueden repercutir negativamente en nosotros como individuos o en nuestras organizaciones. Cabe pensar que esta cuestión está muy interiorizada por quienes se dedican de forma directa o indirecta al mundo de la seguridad. Sin embargo, la realidad nos lleva a descubrir que el número de anécdotas y noticias relativas a incidentes de seguridad sigue creciendo y, en muchos casos, los protagonistas son precisamente quienes se dedican a la seguridad.

En la entrada de hoy ponemos el foco en el impacto que ha ocasionado la información recabada y publicada a través de la herramienta Strava. [Read more…]

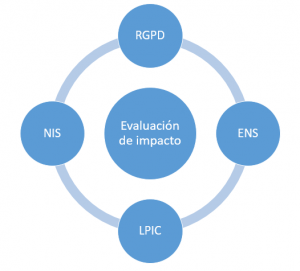

Impacto: ese concepto del que todo el mundo habla.

Impacto: ese concepto del que todo el mundo habla. La cuenta atrás ha comenzado: quedan dos años y pocos días para la aplicación del Nuevo Reglamento General de Protección de Datos (RDUE 2016/679). Concretamente, éste será aplicable a partir del 25 de mayo de 2018.

La cuenta atrás ha comenzado: quedan dos años y pocos días para la aplicación del Nuevo Reglamento General de Protección de Datos (RDUE 2016/679). Concretamente, éste será aplicable a partir del 25 de mayo de 2018.

Atrás quedaron los turrones, compras, regalos, brindis y las uvas que acompañan a las campanadas. Por cierto, ¡feliz 2016! Disculpad el retraso pero ya conocen el refrán: más vale tarde que nunca. ;)

Atrás quedaron los turrones, compras, regalos, brindis y las uvas que acompañan a las campanadas. Por cierto, ¡feliz 2016! Disculpad el retraso pero ya conocen el refrán: más vale tarde que nunca. ;)

¿Han oído hablar de la nueva normativa europea sobre la protección de datos de carácter personal? Seguramente sí, pero probablemente tengan una imagen difusa sobre el estado de la misma. Al menos, esa es la impresión que yo tengo como interesado en la materia. En cierto modo es como si estuviéramos recibiendo información con cuentagotas: pequeños avances, breves fragmentos del tráiler de una superproducción

¿Han oído hablar de la nueva normativa europea sobre la protección de datos de carácter personal? Seguramente sí, pero probablemente tengan una imagen difusa sobre el estado de la misma. Al menos, esa es la impresión que yo tengo como interesado en la materia. En cierto modo es como si estuviéramos recibiendo información con cuentagotas: pequeños avances, breves fragmentos del tráiler de una superproducción

Hace unas semanas se conoció que Google había dejado de desarrollar actualizaciones de seguridad para los sistemas Android cuya versión sea anterior a 4.4 (también denominada Kit Kat). Esto ha causado bastante revuelo ya que se trata de una decisión que afecta a la seguridad de más 900 millones de dispositivos, casi nada.

Hace unas semanas se conoció que Google había dejado de desarrollar actualizaciones de seguridad para los sistemas Android cuya versión sea anterior a 4.4 (también denominada Kit Kat). Esto ha causado bastante revuelo ya que se trata de una decisión que afecta a la seguridad de más 900 millones de dispositivos, casi nada.