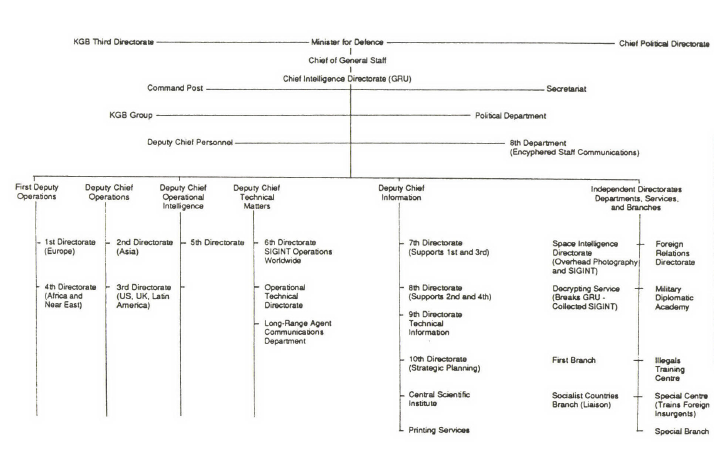

Además de las dos unidades anteriores, que han cobrado protagonismo a partir de la información sacada a la luz en 2018, el GRU cuenta con otras Unidades Militares ligadas a inteligencia de señales, ciberseguridad o guerra de información; algunas de las que podemos encontrar datos en fuentes públicas son las siguientes:

- Unidad Militar 11135 (18th Central Research Institute). Históricamente ([1]) se ha identificado dentro del GRU al Central Scientific Research Institute, que desde Moscú diseña equipamiento SIGINT para el GRU y que quizás en la actualidad sea esta Unidad Militar, focalizada hoy en día no sólo en interceptación de comunicaciones de radio y satélite sino también en dispositivos inalámbricos, sistemas SCADA o protección de las comunicaciones ([2]).

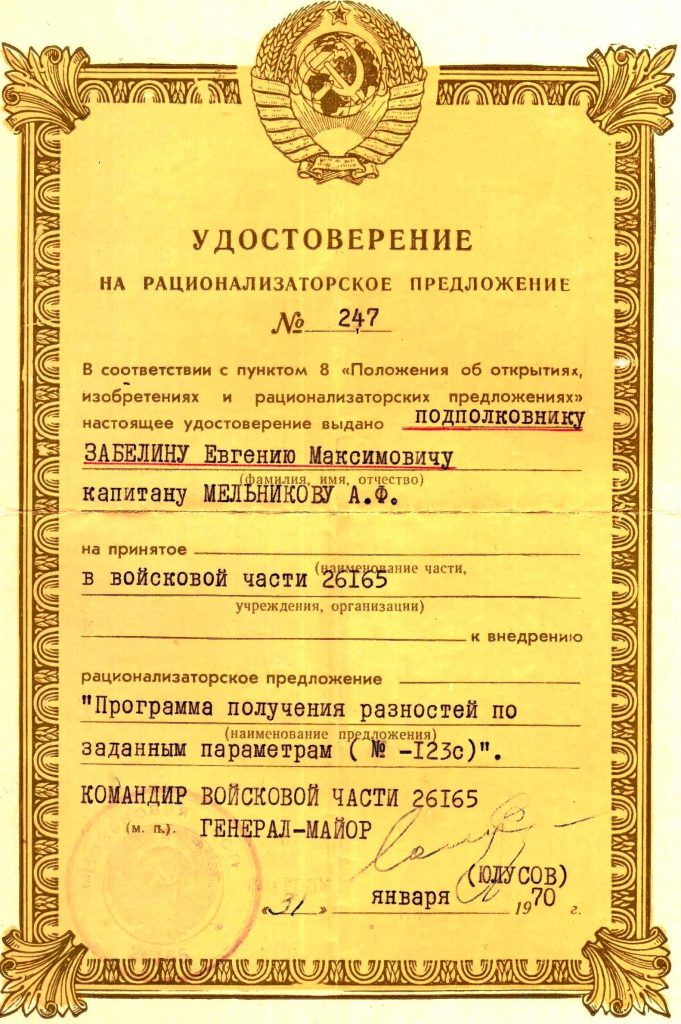

- Unidad Militar 40904, conocida como el “177º Centro Independiente para la Gestión del Desarrollo Tecnológico”. Ubicada en Meshcheryakova, 2 (Moscú), con alta probabilidad, esta unidad se especializa en el procesamiento de inteligencia de señales ([3]).

- Unidad Militar 36360. Aparentemente es una unidad formativa del GRU en la que se imparten, al menos desde enero de 1949, cursos avanzados de inteligencia. Esta formación, también aparentemente y según fuentes abiertas, incluye temas muy ligados al ámbito ciber como los siguientes:

- Ingeniería de Telecomunicaciones (comunicación por radio, radiodifusión y televisión).

- Tecnologías, redes y sistemas de comunicación.

- Sistemas y tecnologías de información: información y análisis.

- Ingeniería de software.

- Matemáticas aplicadas y ciencias de la computación.

- Seguridad de la información.

- Software informático.

- Sistemas automatizados de procesamiento y control de información.

- Traducción y estudios de traducción (lingüística).

- Unidad Militar 54726 (46th Central Research Institute), centro focalizado en información técnica militar, en especial sobre las capacidades de países extranjeros, que potencialmente incluye investigación en el ámbito ciber.

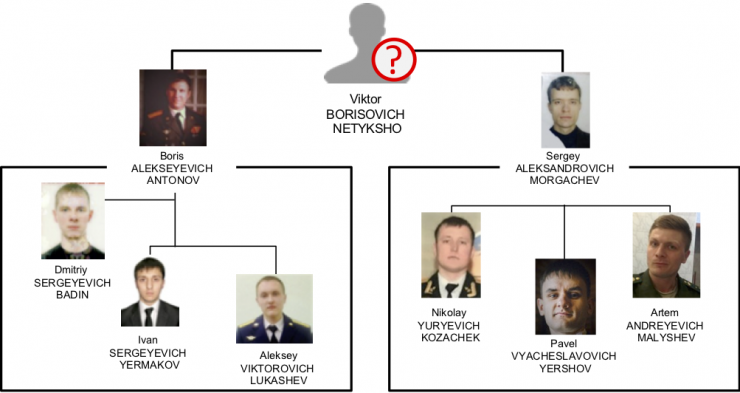

Aparentemente la Unidad 74455 está ligada a operaciones de desinformación, influencia, propaganda… lo que volvería a confirmar el amplio concepto de information warfare de la doctrina militar rusa, al que ya hemos hecho referencia en repetidas ocasiones y la mezcla del ámbito puramente técnico con el ámbito psicológico (dezinformatsiya, spetspropaganda, kompromat…). De hecho, la DIA estadounidense habla de la confrontación de información rusa (informatsionnoye protivoborstvo, IPb) como el término usado por el gobierno para el conflicto de la guerra de información, con dos grandes medidas: técnica, como una CNO clásica, y psicológica, como el intento de manipular a la población a favor de los intereses rusos ([1]), hablando abiertamente de PSYOP “ciber”; la primera de estas medidas correspondería a la Unidad 26165 y la segunda a la Unidad 74455.

Aparentemente la Unidad 74455 está ligada a operaciones de desinformación, influencia, propaganda… lo que volvería a confirmar el amplio concepto de information warfare de la doctrina militar rusa, al que ya hemos hecho referencia en repetidas ocasiones y la mezcla del ámbito puramente técnico con el ámbito psicológico (dezinformatsiya, spetspropaganda, kompromat…). De hecho, la DIA estadounidense habla de la confrontación de información rusa (informatsionnoye protivoborstvo, IPb) como el término usado por el gobierno para el conflicto de la guerra de información, con dos grandes medidas: técnica, como una CNO clásica, y psicológica, como el intento de manipular a la población a favor de los intereses rusos ([1]), hablando abiertamente de PSYOP “ciber”; la primera de estas medidas correspondería a la Unidad 26165 y la segunda a la Unidad 74455.