El pasado 7 de febrero se celebró en Madrid un encuentro en el Observatorio Vodafone de la Empresa en el que expertos en cloud, inteligencia artificial, robótica y transformación digital dieron una visión sobre cómo afrontar los retos de la industria 4.0. Ya en anteriores artículos de Joan Balbastre acerca de la industria 4.0, podíamos ver qué caracteriza esta revolución industrial y sus principios de diseño básicos. En estos artículos, se nombran hasta seis diferentes principios y uno de ellos, nos permite centrarnos en este texto: la orientación al servicio. Esta orientación resultó ser el eje fundamental de todo el evento.

Bien es cierto que, ante las fuertes competencias entre empresas de diferentes sectores, la optimización de los productos o servicios prestados se ha convertido en prioridad. Existen muchas maneras de mejorar una empresa o producto. En los últimos años, la recopilación de información ha pasado a ser uno de los pilares fundamentales en los que se basa la revolución de la industria 4.0. Los datos recopilados de los consumidores permiten a las empresas realizar diferentes acciones como el mantenimiento preventivo, aseguramiento de la calidad, gestión de defectos en tiempo real, gestión de operaciones, etc. Un claro ejemplo del cambio que están sufriendo las empresas de la industria es el caso de Quality Espresso, que ha pasado de producir únicamente un producto, diseñando, produciendo y comercializando cafeteras, a la prestación de un servicio añadido gracias a la recopilación de información. Las máquinas de café de Quality Espresso no solo permiten tener conectividad con diferentes dispositivos, sino que también son capaces de recabar información estadística para la empresa, a fin de mejorar los productos o incluso influir en el diseño de nuevos, tal y como se indicó en el evento.

En primer lugar, la recomendación del Parlamento Europeo [1] para el establecimiento de una serie de normas en materia de responsabilidad. Al encontrarnos ante una posible “nueva revolución industrial” en la que la sociedad se ve abocada a una era de robots, bots, androides y otras formas de IA más avanzadas, resulta imprescindible que el legislador tenga en consideración las consecuencias que pueden originar el uso e implantación de dichos aparatos en nuestra vida cotidiana.

En primer lugar, la recomendación del Parlamento Europeo [1] para el establecimiento de una serie de normas en materia de responsabilidad. Al encontrarnos ante una posible “nueva revolución industrial” en la que la sociedad se ve abocada a una era de robots, bots, androides y otras formas de IA más avanzadas, resulta imprescindible que el legislador tenga en consideración las consecuencias que pueden originar el uso e implantación de dichos aparatos en nuestra vida cotidiana.

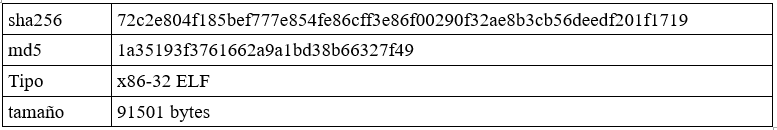

Desde el laboratorio de malware de S2 Grupo llevamos más de un año siguiendo los pasos del

Desde el laboratorio de malware de S2 Grupo llevamos más de un año siguiendo los pasos del  El pasado día 14 de septiembre, S2 Grupo presentó en sus oficinas de Madrid ante la

El pasado día 14 de septiembre, S2 Grupo presentó en sus oficinas de Madrid ante la