Destacado: Android Loapi y BrowserLockers

Un mes más, desde el laboratorio de malware de S2 Grupo queremos compartir con vosotros lo que se está cociendo en el mundo del malware. Recordar que en este tipo de entradas encontraremos amenazas conocidas, vistas en otras fuentes o analizadas directamente en nuestro laboratorio, pero el objetivo del post es conocer qué tipo de amenazas están activas.

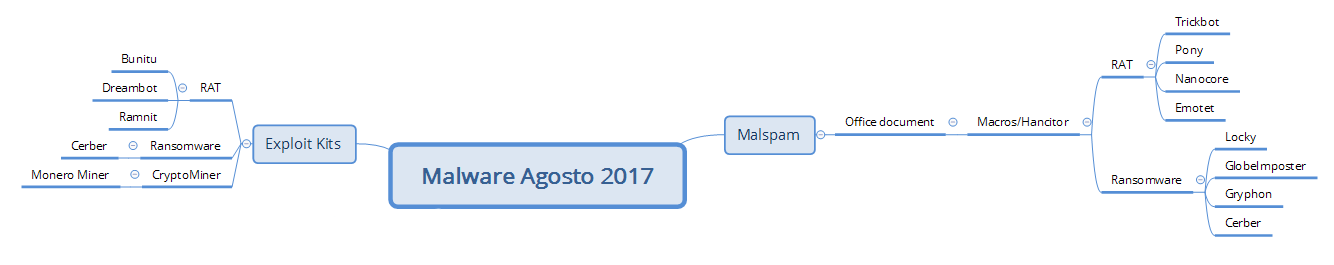

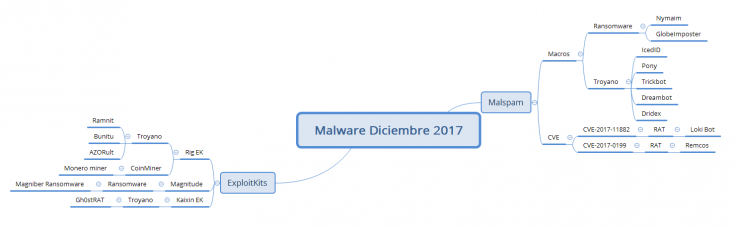

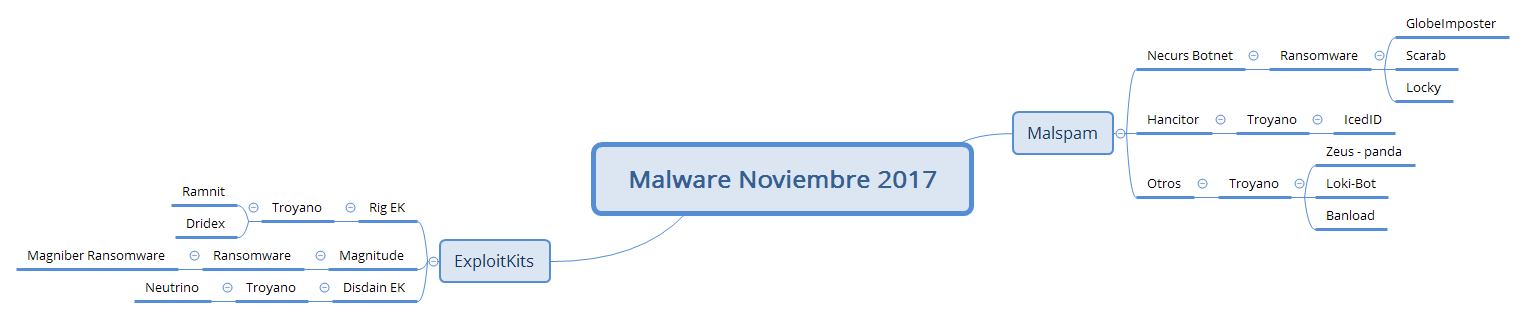

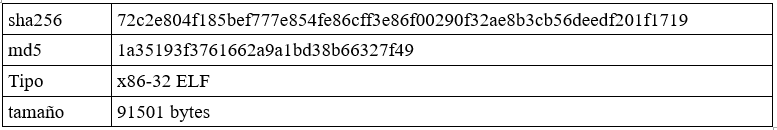

A continuación mostramos un diagrama con la información recopilada este mes desde el laboratorio:

Hace unos días analizando varios correos di con uno que contenía un adjunto sospechoso. Era un documento .docx que a simple vista no tenia nada dentro pero ocupaba 10 kb.

Hace unos días analizando varios correos di con uno que contenía un adjunto sospechoso. Era un documento .docx que a simple vista no tenia nada dentro pero ocupaba 10 kb.

Desde el laboratorio de malware de S2 Grupo llevamos más de un año siguiendo los pasos del

Desde el laboratorio de malware de S2 Grupo llevamos más de un año siguiendo los pasos del