No sé si han visto el telediario de Telecinco de esta mediodía. Si no ha sido así, y a falta de mayores investigaciones por parte de la AEPD y quien corresponda, el tema es para alucinar; ya verán como me dan la razón. Lo que más me ha llamado la atención era lo “normal” que parecía que algo así hubiese sucedido, como si aquello no fuese realmente con nadie (el video no incluye algunas de las entrevistas realizadas). Les anticipio un párrafo de la noticia (que es de ayer):

“El equipo de ‘Reporteros’ de Informativos Telecinco ha localizado en las inmediaciones de los juzgados de violencia de género en Madrid seis bolsas con copias de expedientes en perfecto estado de denuncias de maltrato por parte de mujeres. Dichos documentos incluyen nombres de víctimas y agresores, informes médicos y psicológicos, diligencias originales, declaraciones de las víctimas, fotocopias de sus documentos de identidad e, incluso, sus domicilios impresos en solicitudes de órdenes de alejamiento.”

En fin, disfruten con el video e intenten calcular qué repercusión económica y reputacional, entre otras, podría tener para una empresa privada algo de semejante magnitud:

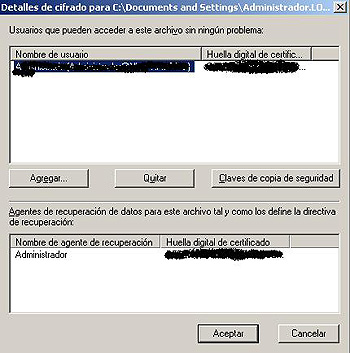

El problema con las cosas “excesivamente funcionales y transparentes” es que en la mayor parte de los casos implican un decremento en su seguridad. Por poner un ejemplo, algunas de las preguntas que me surgieron al explicarme este método de cifrado:

El problema con las cosas “excesivamente funcionales y transparentes” es que en la mayor parte de los casos implican un decremento en su seguridad. Por poner un ejemplo, algunas de las preguntas que me surgieron al explicarme este método de cifrado: Todo jefe, director o gestor de proyectos informáticos conoce las fases del ciclo de vida de un proyecto cual patrón de barco conoce la ruta a puerto seguro. Concepción, Organización, Desarrollo y Cierre conforman esa hoja de ruta que conducirá a patrón y marineros hacia el éxito de la aventura. Es sabido que ningún proyecto emprendido está exento de contingencias y desviaciones en la planificación trazada a priori, mapa en mano.

Todo jefe, director o gestor de proyectos informáticos conoce las fases del ciclo de vida de un proyecto cual patrón de barco conoce la ruta a puerto seguro. Concepción, Organización, Desarrollo y Cierre conforman esa hoja de ruta que conducirá a patrón y marineros hacia el éxito de la aventura. Es sabido que ningún proyecto emprendido está exento de contingencias y desviaciones en la planificación trazada a priori, mapa en mano.